今年に入り、メールの添付として「パスワード付き ZIP ファイル」を送信しようとして、相手側のメールサーバーで受信拒否されるという経験をされた方も多いのではないでしょうか?これらは、攻撃者が Emotet などのマルウェアを送付する際に、パスワード付き ZIP ファイルを用いて組織のメール経路上のセキュリティ対策を回避していたということに対して、さらに企業側が ZIP ファイル自体を受け取らないというセキュリティ強化を行ったことによるものです。このようなケースが発生しないようにするために、メールの送信側で出来る対策をご紹介します。

なお今回は、最新の対策方法として、メール送信先が TLS での送信に対応しているかを自動判断する機能を持った、誤送信対策サービスも併せてご紹介します。

クラウド型メール誤送信防止サービス(PPAP 問題対策)「Mail Safe」詳細はこちら

Outlook アドイン型 メール誤送信防止サービス「Mail Alert」詳細はこちら

Emotet と PPAP 対策の現状

昨年より、いくつかの企業が「PPAP 拒否」「PPAP 廃止」を採用したと紙面をにぎわしました。

直近の事例では、大手通信企業が Emotet などのセキュリティ対策として、パスワード付き ZIP ファイルを含むメールを受信した場合、添付ファイルを自動で削除する運用を開始し、今後送信メールに対しても同様の措置を適応すると発表しています。

引き続き、PPAP 対策への関心は高まっているかと思いますが、その一番の要因は、やはり Emotet などのマルウェアではないでしょうか。

Emotet とは

既にご存じの方も多いかと思いますが、Emotet について簡単に確認していきます。

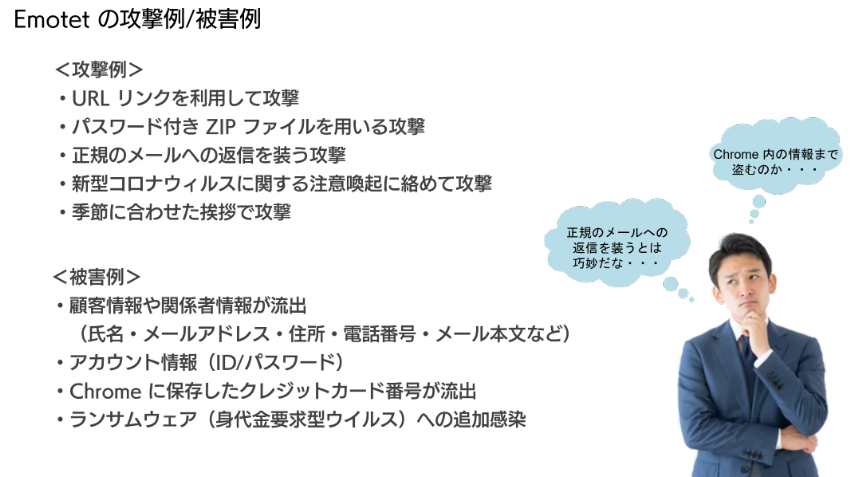

まず Emotet は主にメールを経由して感染を試みます。メールに添付されているファイルやメール内に記載されている URL から入手したファイルを開いてしまうと、マクロから悪意のある PowerShell が実行され感染してしまいます。

Emotet に感染したパソコンは、内部情報を窃取され、メールを悪用され、感染者のメールアドレスから Emotet を含んだメールを送信されることがあります。

Emotet の脅威はこれだけではありません。Emotet はマルウェア攻撃基盤といわれており、一度感染すると、サイバー攻撃者の用意したサーバーから他の追加機能の DLL を呼び出し、攻撃範囲を広げていくことも Emotet の攻撃の特徴です。

つまり、Emotet に感染するとあらゆる種類のマルウェアに感染する可能性があり、感染時の影響はとても大きいものとなります。

パスワード付き ZIP ファイルの受信を拒否されている企業への対応方法

Emotet の対策の難しさは、攻撃方法が巧妙となってきており、通常のメールとの判断が難しくなってきている点です。特に、自身で送信したメールに対して返信を装って攻撃してくるケースなどもあり、個人レベルで注意していたとしても感染はどうしても発生してしまいます。そのため、企業対策として「パスワード付き ZIP 暗号化ファイル」の受信を禁止することで、感染を防ごうとする流れがあります。これは従来の PPAP 対策と同じではありますが、Emotet の感染影響が大きいために、優先度を上げて対策が進んでいる状況です。

対策の主流となっているのは「クラウドストレージ」や「添付ファイルの Web ダウンロード」となっています。

クラウド型メール誤送信防止サービス(PPAP 問題対策)「Mail Safe」詳細はこちら

Outlook アドイン型 メール誤送信防止サービス「Mail Alert」詳細はこちら

最新対策方法:TLS によるメール送信

パスワード付き ZIP ファイル送信の代替方法としては「クラウドストレージ」や「添付ファイルの Web ダウンロード」がありますが、パスワードの通知方法などいくつかの課題がありました。

一方、TLS という方式であれば、一般ユーザーが気付かないうちにメール配送ルートの暗号化をするため、これまでの盗聴に対する課題を解決することができます。なお被害ケースとして多い、メールアカウントの乗っ取りによる被害はこちらの対策では出来ないため、別途、対策を検討する必要があります。

TLS とは

メールサーバー間の通信を TLS という暗号化通信で、通信経路上の盗聴による情報の窃取に関して安全性を担保する仕組みです。既に約9割のメールサーバーが対応しているため、大手のメールサービスを利用している場合はユーザーが意識せずとも暗号化通信をしていることになります。残りの1割は、自社で独自のメールサーバーを構築していて、対策が進んでいないなどのケースが多いのではないかと思われます。ただし、この TLS 暗号化通信を利用するには、メール送受信の双方のサーバーが対応している必要がありますが、ユーザーがメール送信をする場合に、この方式での暗号化対象となるのか判らないのが課題です。

送信先が TLS 対応しているか確認するには

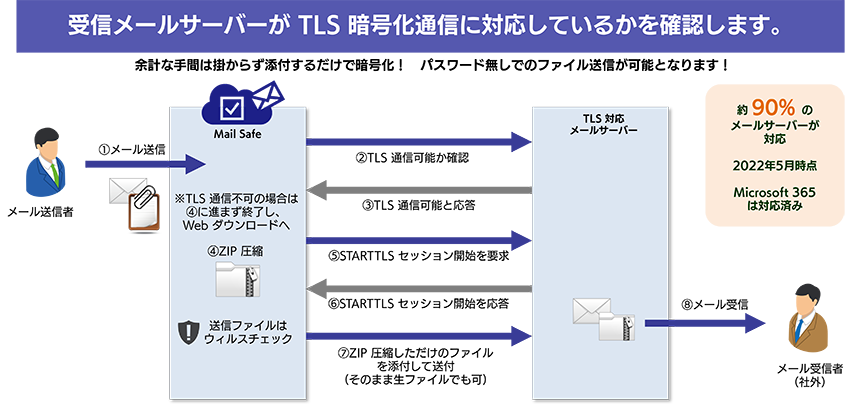

当社のクラウド型メール誤送信防止サービス「Mail Safe」は、送信先のメールサーバーが TLS 暗号化通信に対応しているかどうかを確認できる TLS 確認機能を備えています。この機能を利用すれば、対応している場合は TLS で送信し、対応していない場合は従来の Web ダウンロードでファイルを送信することができます。

ユーザーは、Mail Safe にオリジナルのファイルを添付するだけで、あとは自動的な判断のもと送信されるため、作業負荷などなく利用できます。また TLS で受信した場合、受信者もパスワードを入力するなどの手間もなくなるため、円滑に業務ができることになります。なお、TLS で送信出来ない場合は Web ダウンロードでファイル自体は安全に受け渡しができますが、メール本文自体は平文になるので、注意が必要です。

クラウド型メール誤送信防止サービス(PPAP 問題対策)「Mail Safe」詳細はこちら

Outlook アドイン型 メール誤送信防止サービス「Mail Alert」詳細はこちら

さいごに

マルウェアの攻撃手法は巧妙になる一方です。現時点ではまだメールの文面に違和感を覚え、人が判断できる状況ですが、AI などを利用して更なる高度化が進むと、人の判断が困難になってくるのではないかと思われます。

なお、新型コロナウイルスのように爆発的な感染が進むマルウェアが今後発生する可能性は否定できないため、世の中で感染が進んでから対策を実施をするのでは、自社も大きな被害を受けてしまう可能性があります。そうなる前に、セキュリティ対策は包括的・計画的に整備を進めていく必要があります。当社ではセキュリティに関するコンサルタントサービスも提供しています。

今回はファイル送信の新しい手法として、Mail Safe の TLS 確認機能を利用したファイル送信方法をご紹介しましたが、Mail Safe は導入が容易なサービスになっていますので、ご興味がある方はぜひ当社へご相談ください。