アタックサーフェスマネジメント(以下、ASM)という言葉をよく耳にしますが、この ASM 対応が不十分な企業が多いように見受けられます。昨今 ASM でカバーしなければならない領域はとても広く、局部的に対応して満足してしまうと非常に危険です。本ブログでは、しっかりと ASM 対応をするためにその背景や全体像を明らかにしていきたいと思います。

また、ASM とは何かについて、以下のブログでも解説していますので、気になる方はぜひこちらもご参照ください。

ASM が必要となる背景

ASM という言葉が登場して久しいですが、この ASM を多くの企業が意識するには当然の理由があるかと思います。コロナによって後押しされた働き方改革、手軽に利用できる外部のクラウド環境の増加など、挙げるときりがないですが、ASM が必要となった IT 事情を少しお話ししたいと思います。

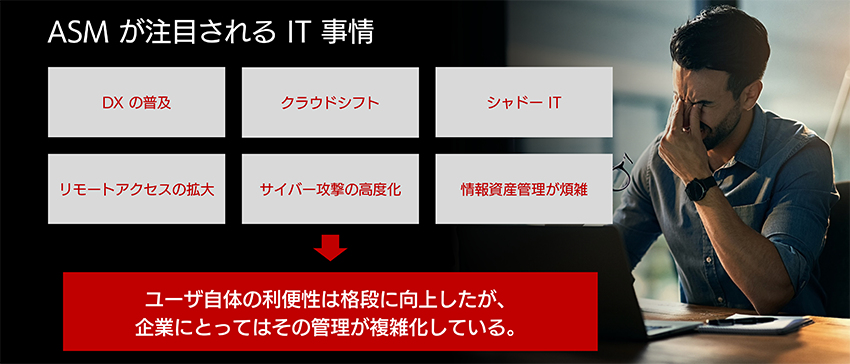

昨今の IT 事情

以下の図に ASM が必要となった IT 事情のキーワードを記載しています。DX の普及に伴い、さまざまな情報資産や業務がデジタル化されました。それを追いかけるように企業システムのクラウド化が進んだことで、以前のように閉じられた環境のデータセンター内に自社のシステム基盤を構築して情報資産を管理することが難しくなったとも言えます。さらには多くの社員が簡単に利用できてしまう外部のクラウド/SaaS サービスが星の数ほど生まれ、そのサービスの安全性やリスクなどを考慮しないまま活用できてしまう状況となっています。リモートワークも浸透していることから、社員や外部委託要員がさまざまな場所からさまざまな情報資産にアクセスができるようになったことも現在の IT 環境の特徴と言えます。

このようなひと昔前とは違った IT 環境は、古き良き IT セキュリティ対策でカバーすることができず、結果として現在の IT 環境を保護する ASM のようなコンセプトが生まれた、ということだと思います。

利便性と管理性の闘い

現在の IT 環境は、利用者からすると業務を行う上での利便性やスピード感が格段に向上したと言えます。しかしながら管理者側からすると、システム環境がクラウド化したことによって見えづらくなるだけでなく、複雑性も増しているという状況になってしまいました。オンプレの IT システムだけでなく多くのクラウドサービスまで広範囲に渡る IT 環境に対して、スピーディで確実な環境チェック、セキュリティポリシーの適応、リスクの検知とその対応を実施することが大事になりますが、これらは日々の IT 運用の中でかなり業務負荷や難易度が高い対応です。

情報資産管理を行う上で、以前のような社内/社外の境界を守るというシンプルな IT 環境が、多くのクラウドサービスの利用やリモートアクセスが増大したことでがらりと変わり、攻撃者に攻撃をされてしまう面が拡大してしまいました。さらにその攻撃自体も日々巧妙化していることから、多くの企業が頭を悩ましている状況となっているのだと思います。

業務スピード、利便性を優先するとセキュリティが疎かになり、セキュリティを優先すると業務効率が落ちるというジレンマを感じている企業が多いのではないでしょうか?

さまざまな IT 領域にまたがるアタックサーフェス

サイバー攻撃の対象となる IT 資産や攻撃点/攻撃経路を表すアタックサーフェスですが、実はいろいろな領域に存在しています。以下はその一例です。

- ネットワークアタックサーフェス

- アプリケーションアタックサーフェス

- クラウドアタックサーフェス

- 物理アタックサーフェス

- モバイルアタックサーフェス

- IoT アタックサーフェス

- サプライチェーンアタックサーフェス

- ソーシャルエンジニアリングアタックサーフェス

アタックサーフェスの領域は本当にいろいろあります。

企業によっては意識しなくてよい項目もありますが、多くの企業が上記のほとんどのアタックサーフェス領域を有していると思います。ASM を実施する上では、このような領域をしっかり理解し対策に漏れがないように取り組むことが大事です。

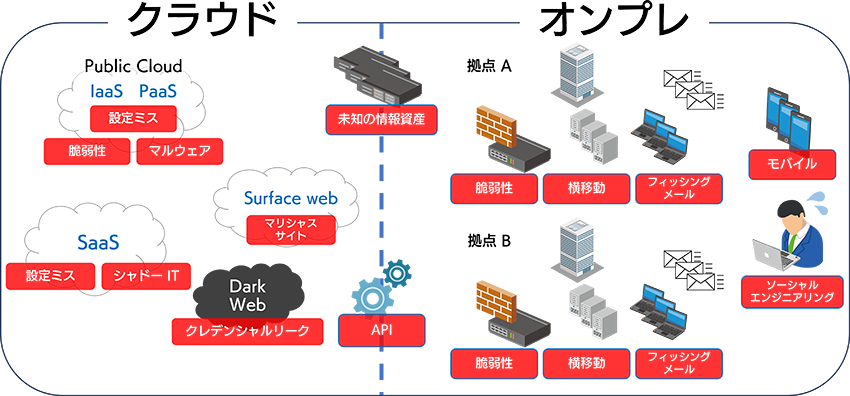

広がりすぎたアタックサーフェス⁉

ここまでの話でアタックサーフェスの領域をご理解いただけたと思いますが、ここからはアタックサーフェスの攻撃の観点を説明します。下記の図は、アタックサーフェスを攻撃の観点で見た場合の全体像を表していますが、かなり馴染みのあるキーワードも登場しています。

この図に記載しているものはすべてアタックサーフェスまたはアタックサーフェスに強く関係するものです。もちろんこれ以外にもアタックサーフェスは存在しますが、ここでは一般的なものにフォーカスして記載しています。クラウド環境、オンプレ環境にまたがってさまざまなアタックサーフェスが存在していますが、この1つ1つすべて対応することが大事です。この中から1つや2つ対応したとしても、それはアタックサーフェスの一部に対応したということであり、すべてを網羅しているわけではありません。

まとめ

今回はよりよい ASM の実現に向けて、その背景や詳細な説明をしましたが、その領域の広さや攻撃点となるアタックサーフェスの多さに驚かれた方も多いのではないでしょうか。すべてを網羅するのは確かに大変なことですが、大事なことはアタックサーフェスの範囲や攻撃ポイントを正確に把握し、現在の IT 環境で対応できていることとできていないことを明確にすることにあると思います。その後に未対応のアタックサーフェスに優先順位付けをしてリスト化し、それぞれの対応製品や外部ソリューションを調べて導入のマイルストーンを描くということが、安心できる完全な ASM 実現のための大きな第一歩になると思います。

優先順位付けは各 IT 環境によって異なると思いますが、未対応のアタックサーフェスを放置していると思わぬところで攻撃を受けてしまう可能性があります。早めに対応した方がよいのは当然なのですが、もし自社だけの対応が難しい場合には、セキュリティ対策に特化した IT サービス企業に相談し、各企業固有の IT 環境に合った対策を検討してみるのも効果的だと思います。

当社ではさまざまなサービスを提供していますが、一例としてクラウド環境の緊急リスク対策、監査およびアタックサーフェス管理を低コスト・手軽に実施できる CSPM/ASM サービス「クラウドパトロール」をご提供しています。「クラウドパトロール」の機能のひとつアタックサーフェス管理機能では、クラウド環境における公開状態の資産を発見し、クラウド資産台帳を発行、それを基に外部から見えている情報を ASM レポートとして発行します。ASM の一連のプロセスの中で、攻撃点の発見と情報収集を実現します。ASM に取り組みたいとお考えの企業様はぜひ当社までお問い合わせください。

本ブログが、より多くの方々に ASM の重要性を理解していただくよいきっかけになれば幸いです。