みなさん、こんにちは。クラウドアーキテクトの椎熊です。

今回はパブリッククラウド利用におけるガバナンスについて考えたいと思います。

パブリッククラウドを利用するメリットのひとつとして、アジリティ(俊敏性)があります。

数クリックでサーバーがデプロイされ、すぐに利用することができます。

必要なときに必要な分だけサーバーが利用できるということで、多くの企業で Azure や AWS などのパブリッククラウド利用が活発になってきている中、パブリッククラウド利用における全社的なガバナンス整備も急務となっております。

非 IT 部門によって自由にリソースを使われてしまった結果、想定より高額な利用料金を請求されてしまったケースや、十分なセキュリティ対策が施されず外部から攻撃を受けてしまったケースなどなど。

ガバナンスが効いていない状態ですと、いわゆる野良クラウドのような状態になってしまうのは、容易に想像がつくかと思います。

ですので、手遅れになる前にしっかりとルールを決めることが重要となります。

では、そのルールを Azure 上に実装し、確実に運用し、かつクラウドのメリットであるアジリティを損なわせないようにするには、どのようにすればよいのでしょうか?

申請書ベースで、人手をかけてやりますか?

そういった課題をスマートに解決してくれるのが、今回ご紹介する Azure Governance です。

Azure Governance とは以下サービスの総称であり、概念です。

ですので、Azure Governance というサービスは存在しません。

ここからは Azure Governance の代表的な機能である Azure Policy を実際に使ってみます。

ビルトインのポリシーがあらかじめ用意されていますので、今回はそれを使ってポリシーをリソースグループに割り当てて、動作を確認します。

手順は以下のとおりです。

[すべてのサービス] – [ポリシー] を選択します。

![[すべてのサービス] – [ポリシー]](/-/media/SMC/special/blog/ms-azure_blog/2019/0014/dg01.png?rev=bbe969d78f294044a676bddac073fa73)

[定義] を選択します。

![[定義]](/-/media/SMC/special/blog/ms-azure_blog/2019/0014/dg02.png?rev=42fcb044caeb4f089ba9a27d3e7c0877)

今回は、ビルトインで用意されているポリシーの中から下の方にある [許可されている場所] を選択します。

![[許可されている場所]](/-/media/SMC/special/blog/ms-azure_blog/2019/0014/dg03.png?rev=99c1e6bd81c546c08c4197063e3ae1df)

ポリシーは JSON 形式で定義されています。

この内容をコピーしてカスタムのポリシーを作成することもできます。

今回はそのまま [割り当て] を選択します。

![[割り当て]](/-/media/SMC/special/blog/ms-azure_blog/2019/0014/dg04.png?rev=bf05bd3c36674de0b81064979d2c769e)

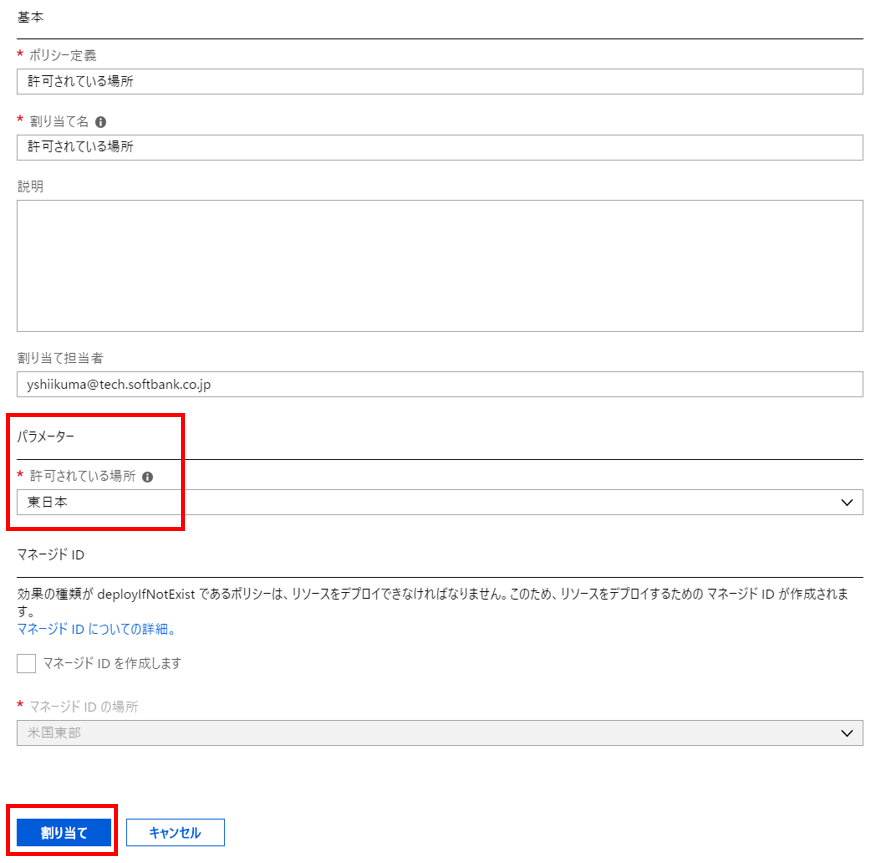

ポリシーの割り当て画面が開きます。

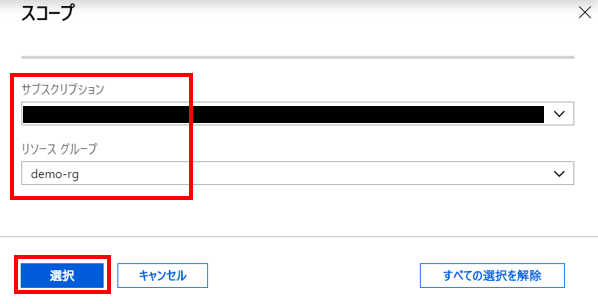

まずは、スコープを選択します。

右の方にある […] を選択します。

![ポリシーの割り当て[…]](/-/media/SMC/special/blog/ms-azure_blog/2019/0014/dg05.png?rev=589bdc7bc20a44b6914266b97d6fb110)

ポリシーを適用させたい任意のサブスクリプションおよびリソースグループを選択し、下部の [選択] を選択します。

[パラメーター] のプルダウンより、リソースを作成できる場所を指定します。

今回は [東日本] としました。

パラメーターを選択しましたら、[割り当て] を選択します。

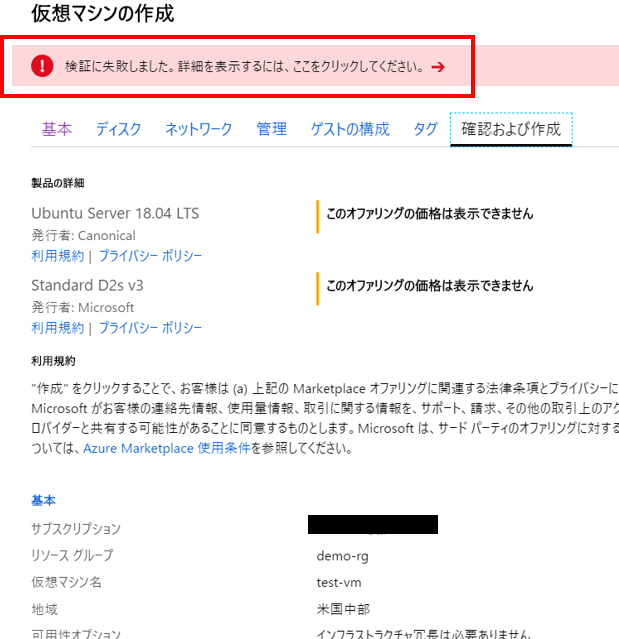

それでは動作を確認します。

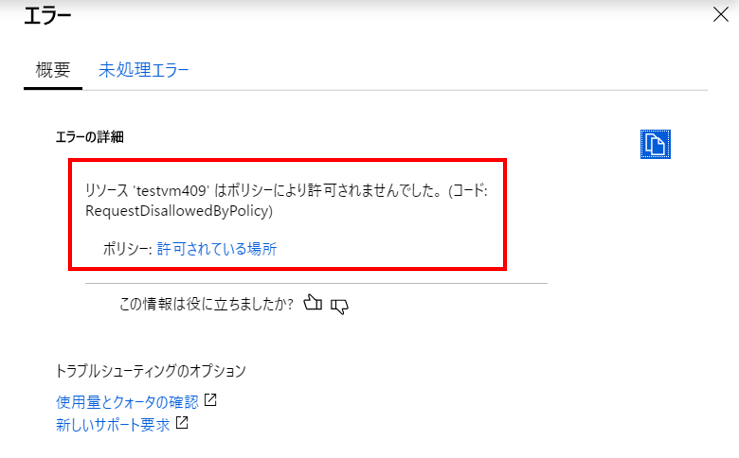

仮想マシンを、ポリシーが割り当てられているリソースグループに作成しようとすると、以下のとおり仮想マシンの作成の検証時に失敗します。

[検証に失敗しました。詳細を表示するには、ここをクリックしてください。] を選択します。

(ポリシーが有効になるまで時間がかかる場合があります。検証に成功した場合は少し時間を空けてみてください)

クラウドサービスの利便性が日々向上していく昨今において、クラウド利用におけるガバナンスの重要性はより高まっていくものと思います。

しかし、ガバナンスばかりに囚われて、利用者にとって面倒な承認フローを作ってしまうと、結果的に不便な形となり、クラウドのメリットであるアジリティを享受できなくなってしまいます。

Azure Governance では「利用者は便利に早く利用したい」「管理者は余計な操作はさせたくない」といった一見背反するニーズに対して少ない手間で対応できる機能が提供されています。

ぜひ Azure Governance を利用してみてください。