こんにちは。

ヘルプデスクの田村です。

今回は、Windows Autopilot (以降 Autopilot) を使用して、Microsoft Intune (以降 Intune) と Microsoft Configuration Manager (以降 MCM) との共同管理を行うデバイスを展開する方法について検証してみましたのでご紹介します。

なお、今回の検証ではなるべく新規にサーバー構築やクラウドインスタンスの追加などを行わず、コストをかけず実装することを目的としています。

そのため、 Autopilot 展開時にアプリケーションのインストールやスクリプトを使用して共同管理デバイスとして Intune 上に登録させる方法をとっており、現在 Microsoft が推奨している方法とは異なりますので予めご了承ください。

共同管理は Intune と MCM 双方で Windows デバイスを管理する機能で、オンプレおよびクラウド双方の利点を生かしつつ、必要に応じてどちらでデバイスを管理するかを切り替えることができます。

共同管理については以下のブログで実装方法などを解説していますので、興味があれば読んでみてください。

[MECM と Intune でデバイスを共同管理する]

Autopilot は Intune に予めデバイスのハードウェア ID を登録し、各種設定を展開しておくことで、新規デバイスの初期セットアップをインターネット経由で自動化する機能です。

Intune のデバイス構成プロファイルやアプリケーション配布機能を使用して、任意のセキュリティポリシーの適用、必須アプリのインストールなどを行わせることができます。

今回の検証では、Autopilot によって展開したデバイスが、共同管理された状態になることをゴールとして実施していきます。

Autopilot については以下のブログが参考になると思いますので、こちらも併せて参照してみてください。

[Windows Autopilot を使って Windows 10 を展開してみた]

本検証を行うにあたっての前提条件は以下の通りです。

[前提条件]

①対象デバイスは Windows 11 とする

②検証環境では既に Intune と MCM の共同管理が構成されている

③展開するデバイスは Microsoft Entra 参加のみを行う (※1)

④共同管理を構成する際に Intune の「共同管理設定ポリシー」は使用しない (※2)

※1

Autopilot による展開時に Hybrid Entra 参加を実現するには、オンプレ環境に別途 Intune コネクタサーバーの構築が必要となるため、今回は Entra 参加のみとして構成します。

詳しくは以下を参照してください。

[Intune と Windows Autopilot を使用してMicrosoft Entraハイブリッド参加済みデバイスを展開する]

※2

「共同管理設定ポリシー」は Autopilot で共同管理デバイスを構成するための組み込みのポリシー設定で、クラウド管理ゲートウェイ (以降 CMG) 経由で MCM クライアントをインストールするのに必要です。

CMG を新規に構成する必要があるため、別の方法で共同管理デバイスの登録を行います。

共同管理設定ポリシー、および CMG についてはそれぞれ下記を参照してください。

[Autopilot に登録する方法]

[クラウド管理ゲートウェイの概要]

以上の内容をまとめますと、今回は以下の方法で Autopilot による共同管理デバイスの展開が可能かを検証します。

・Autopilot デプロイプロファイルで「Microsoft Entra 参加済み」としてデバイスを Entra 参加させる

・Intune の Win32 アプリを利用して MCM クライアントをインストールする

Autopilot の展開を行うために、Intune 管理センターより設定を行います。

(事前に検証デバイスのハードウェア ID を取得、インポートし、デバイスグループを作成しておきます。)

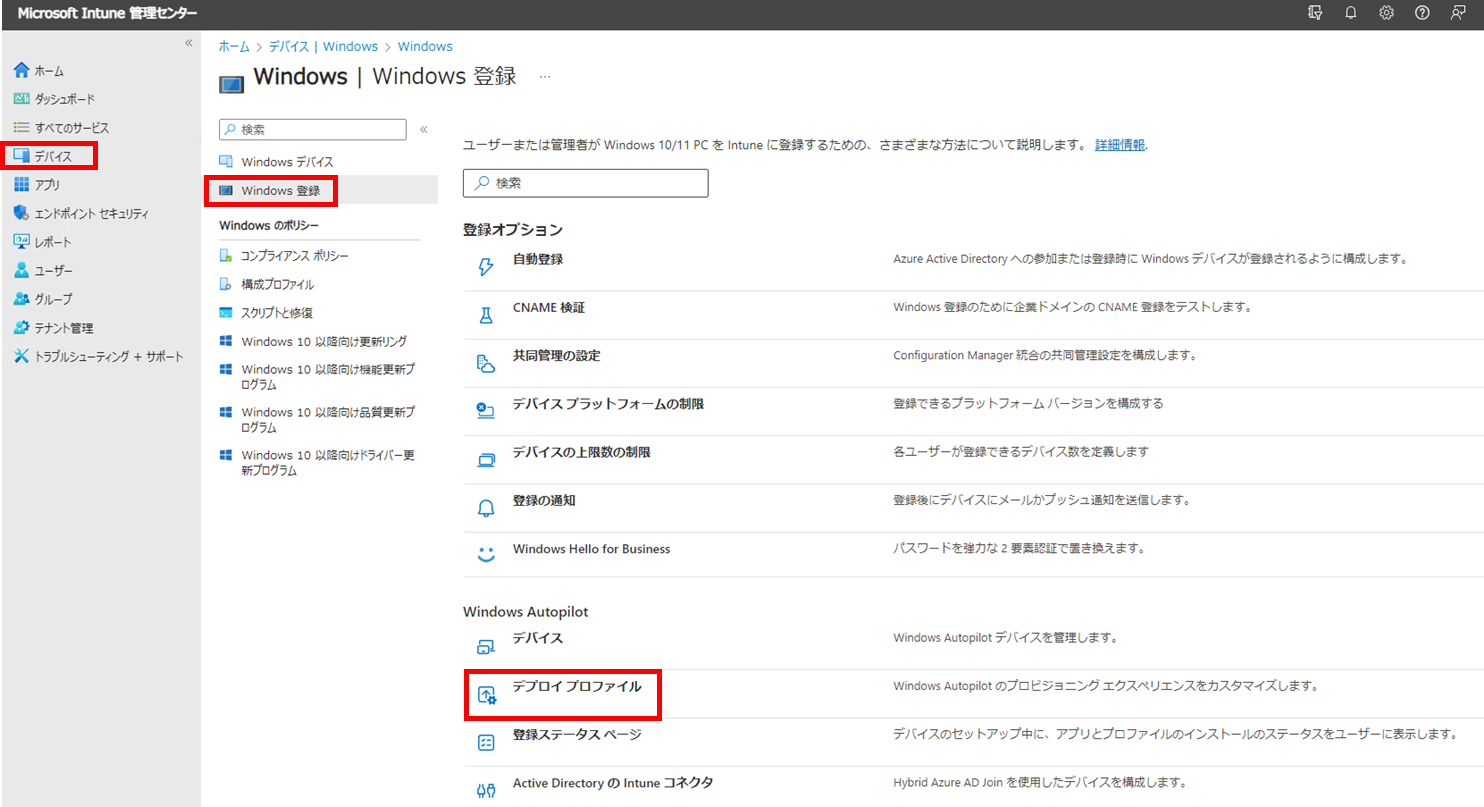

Intune 管理センター (https://intune.microsoft.com) へサインインし、[デバイス] – [Windows] – [Windows 登録] – [デプロイ プロファイル] を選択します。

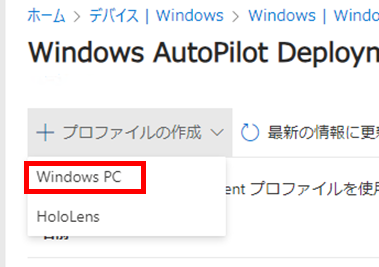

[プロファイル>の作成] - [Windows PC] を選択します。

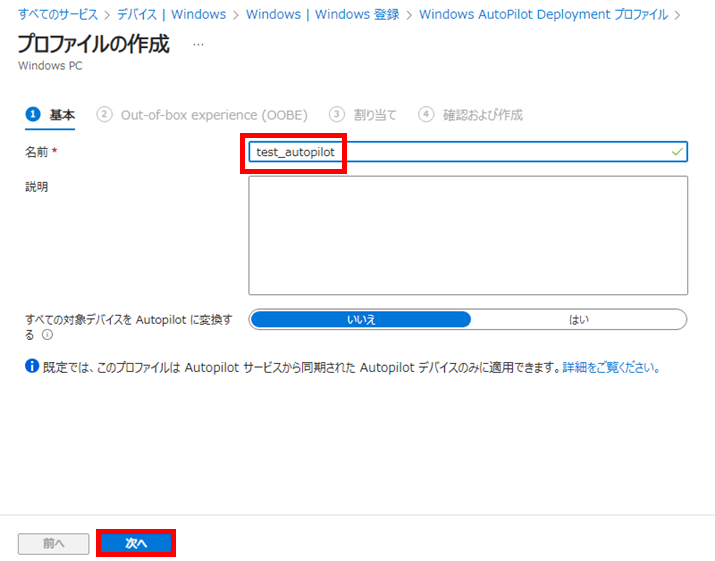

「名前」に任意の名称を入力し、<次へ> をクリックします。

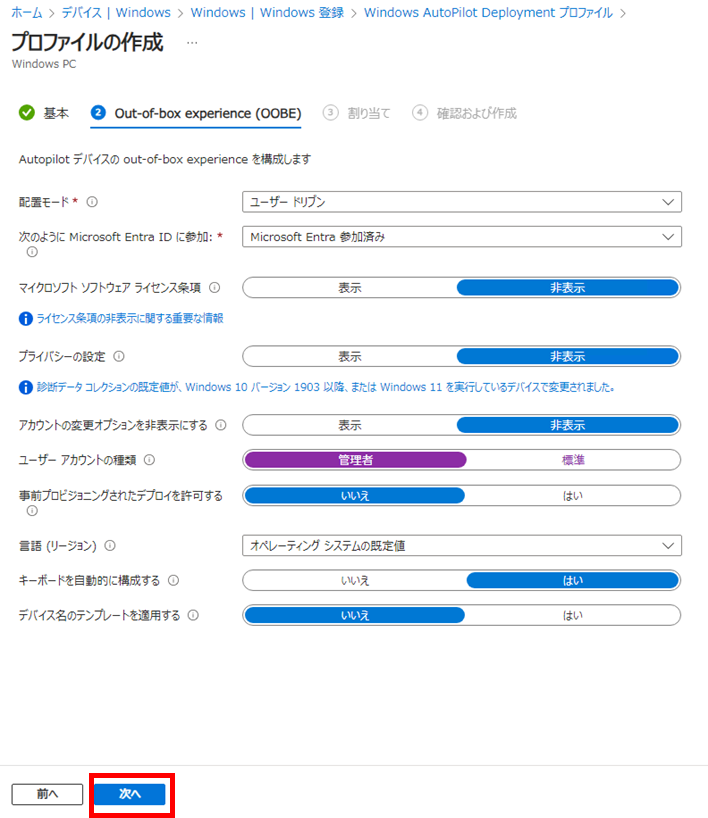

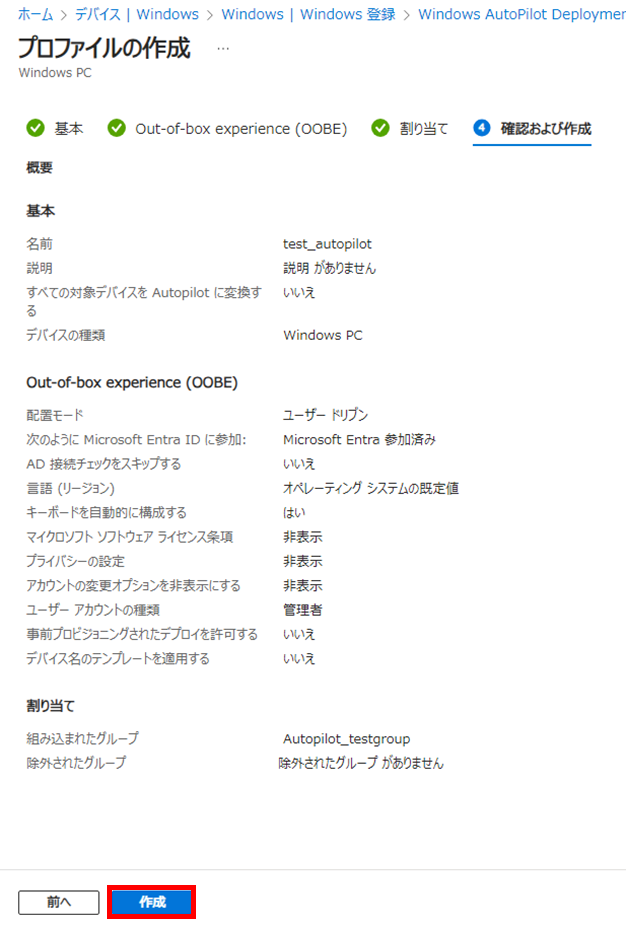

以下の通り設定し、その他はデフォルト設定のまま <次へ> をクリックします。

配置モード:ユーザードリブン

次のように Microsoft Entra ID に参加:Microsoft Entra 参加済み

ユーザー アカウントの種類:管理者

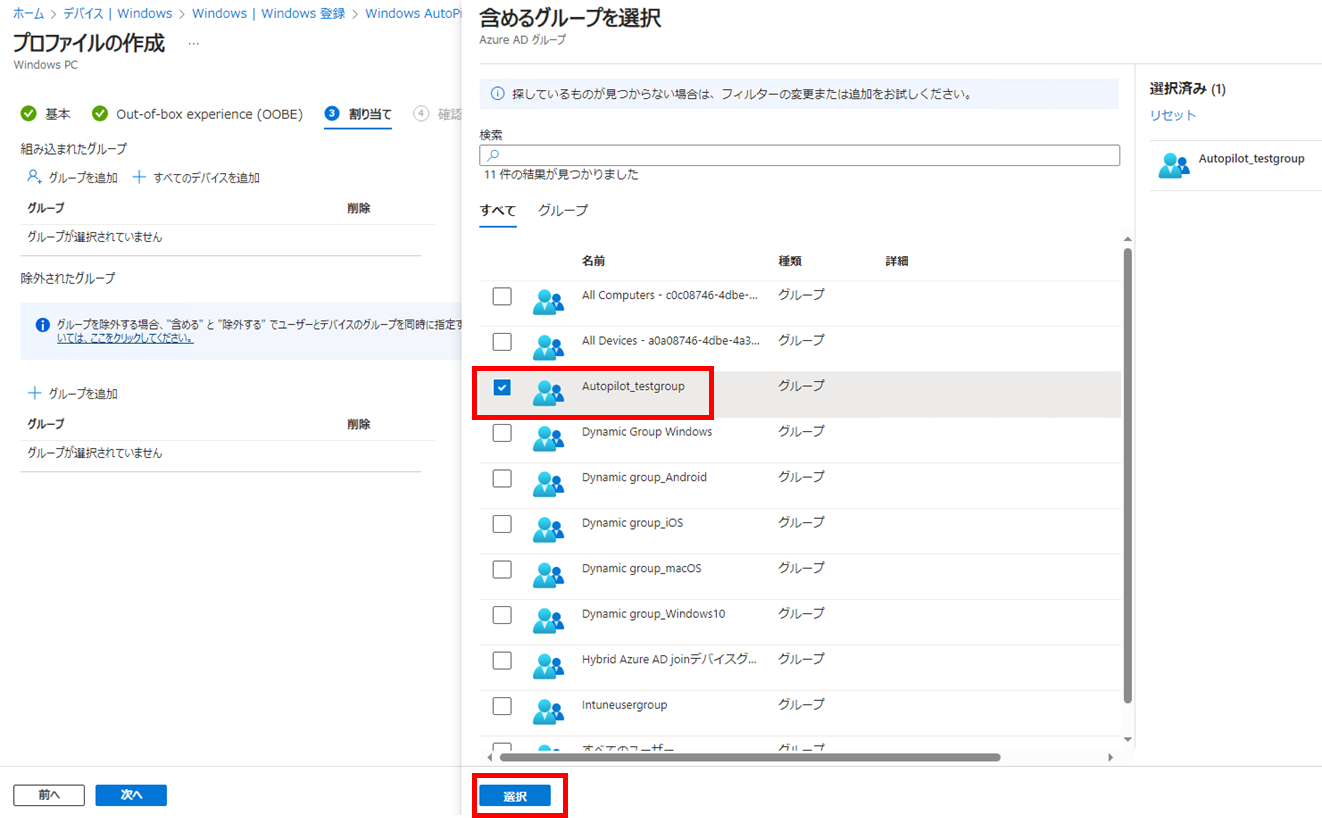

プロファイルを割り当てるグループを選択し、<選択> をクリックします。

確認画面で <作成> をクリックします。

以上で、デプロイプロファイルの展開は完了です。

前提条件で説明した通り今回は共同管理ポリシーを使用しないため、Autopilot でのデバイス展開時に Intune の Win32 アプリとして MCM クライアントをインストールします。

なお、Autopilot 展開時にインストールを実行すると時間がかかってしまうため、今回は以下の方法でインストールを行う方法を採用しました。

・ MCM クライアントインストーラとインストールスクリプトを Intune アプリ配信でデバイスの特定のフォルダに配置

・ Intune スクリプト配信機能でサインイン時にインストールを実行するタスクスケジューラを設定

まずは、インストーラ配置用のコマンドファイル、MCM クライアントインストーラ (およびインストールスクリプト) を用意します。

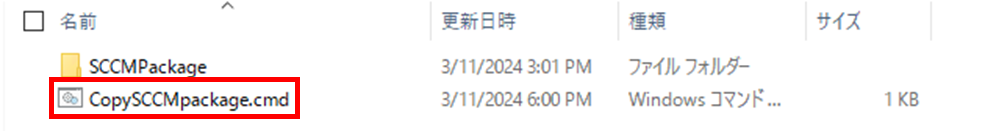

・インストーラ配置用コマンドファイル

[CopySCCMpackage.cmd]

xcopy SCCMPackage C:\Temp\SCCMPackage /E /H /C /I

・MCM クライアントインストーラとスクリプト

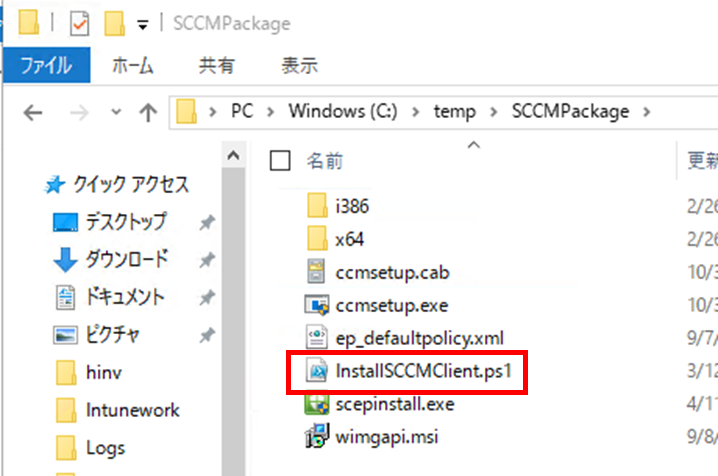

MCM クライアントインストーラは、MCM サイトサーバーの以下フォルダ内から取得し、スクリプトと同一フォルダに格納します。

インストーラパス:”MCM インストールドライブ”\Program Files\Microsoft Configuration Manager\Client

[InstallSCCMClient.ps1]

MCM クライアントのインストールを行うスクリプト (ソースコードは割愛)

インストーラおよびスクリプトを格納したフォルダと、同じ階層にコマンドファイルを配置します。

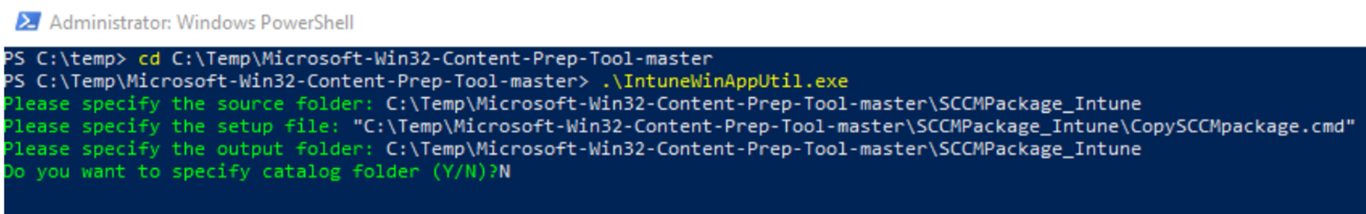

Powershell を管理者で起動し、Win32 コンテンツ準備ツール (IntuneWinAppUtil.exe) を使用して、「.intunewin」形式のファイルに変換します。

変換が完了したら、Intune 管理センターより Win32 アプリとして、デバイスグループに展開します。

次に、サインイン時にインストールスクリプトを実行するためのタスクスケジューラを登録するため、Intune より以下のスクリプトを配信します。

[add_task.ps1]

$taskAction = New-ScheduledTaskAction -Execute 'powershell.exe' -Argument '-ExecutionPolicy Bypass -File C:\Temp\SCCMPackage\InstallSCCMClient.ps1' $taskTrigger = New-ScheduledTaskTrigger -AtLogOn $taskSettings = New-ScheduledTaskSettingsSet -AllowStartIfOnBatteries -DontStopIfGoingOnBatteries $taskName = "Install SCCM Client" $description = "Install SCCM client on Azure AD joined devices when VPN has successfully connected to the network" Register-ScheduledTask -TaskName $taskName -Action $taskAction -Trigger $taskTrigger -Settings $taskSettings -Description $description -User "System" -Force

「Intune による Win32 アプリの配信」、「Intune によるスクリプトの配信」については以下で詳しく解説されていますので参考にしてください。

[Intune を利用して Win32 アプリを展開してみる]

[Intune にて PowerShell スクリプトを配布する方法について]

その他、必要な設定 (登録ステータスページ、デバイス構成等) があれば、あわせて作成および展開しておきます。

以上で、Autopilot による展開を実施するための事前準備は完了です。

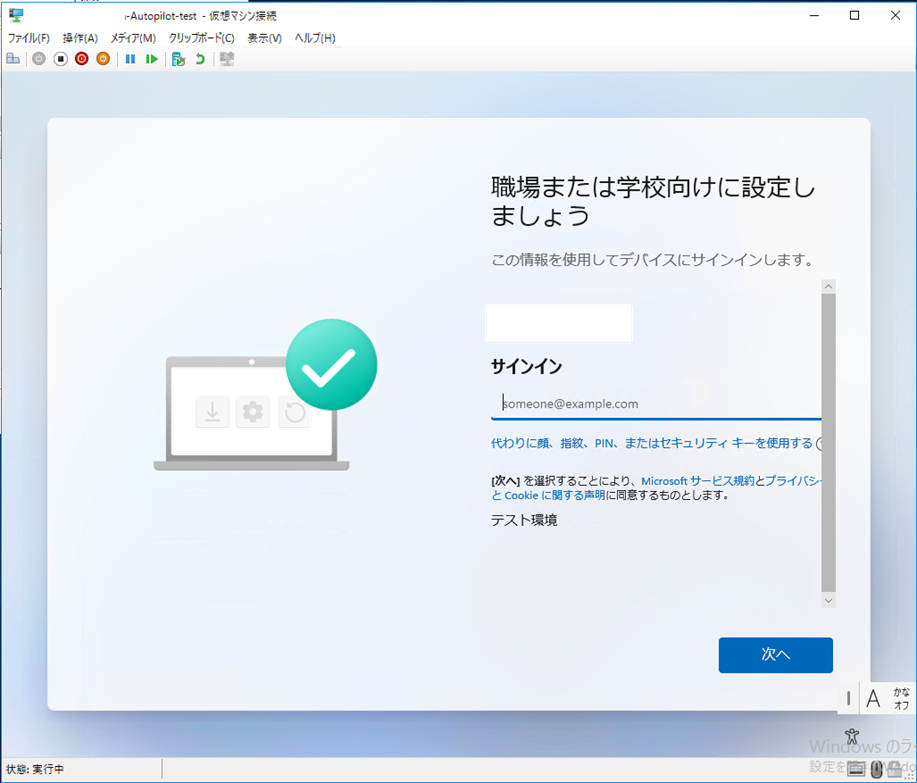

事前に用意したデバイスを起動し Autopilot による初期セットアップを実行します。

※ 初期設定完了後 (サインイン後) に MCM クライアントのインストールを動作させるため、デバイスはオンプレのネットワーク環境に接続して行います。

[注意]

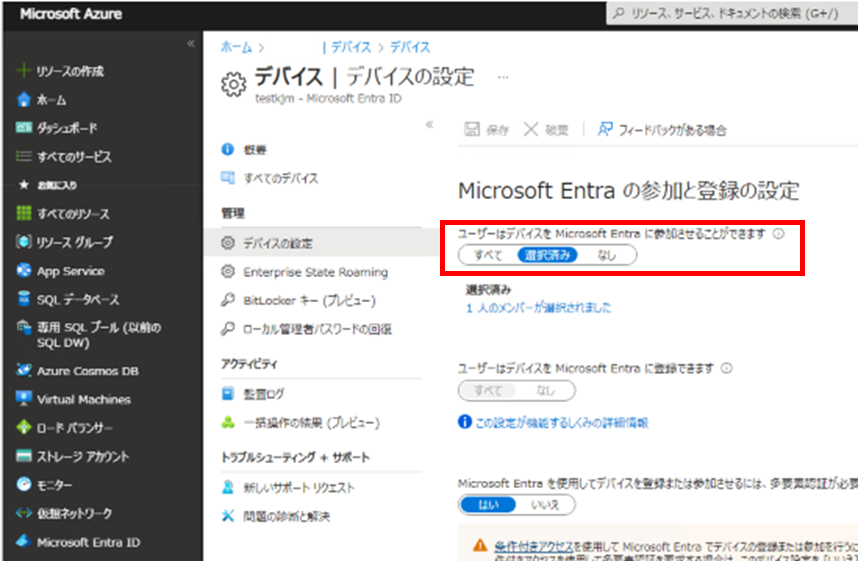

上記画面で Microsoft Entra ID でサインインする際、使用するアカウントは以下の対象アカウントである必要があります。

[Azure Portal] - [Microsoft Entra ID] - [デバイス] - [デバイスの設定] - [Microsoft Entra の参加と登録の設定] - [ユーザーはデバイスをMicrosoft Entra に参加させることができます]

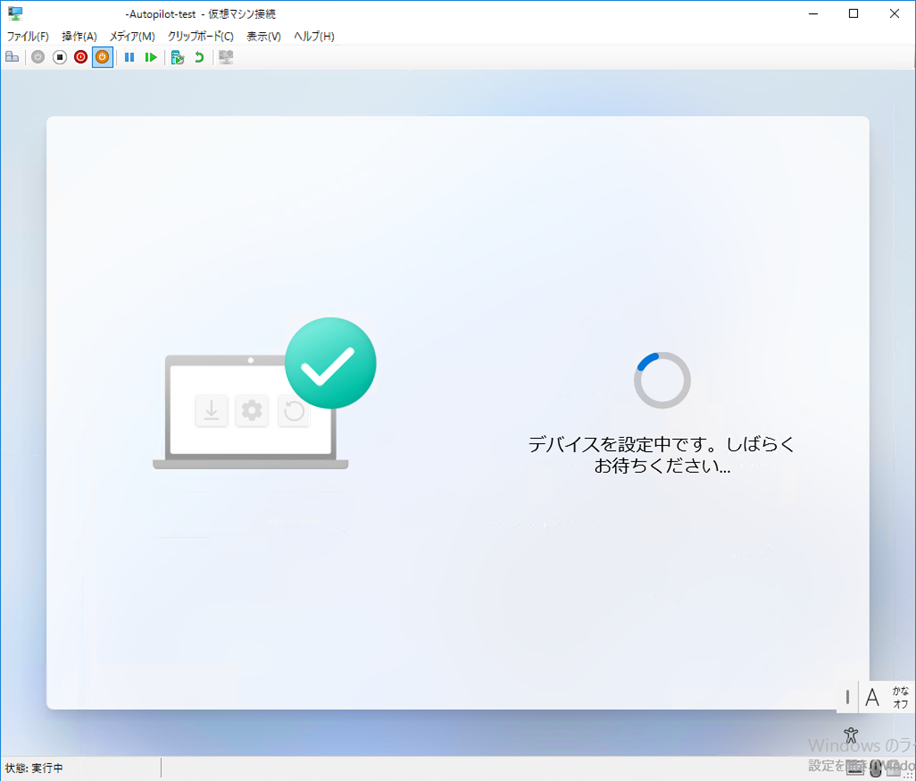

設定が完了するまで待ちます。

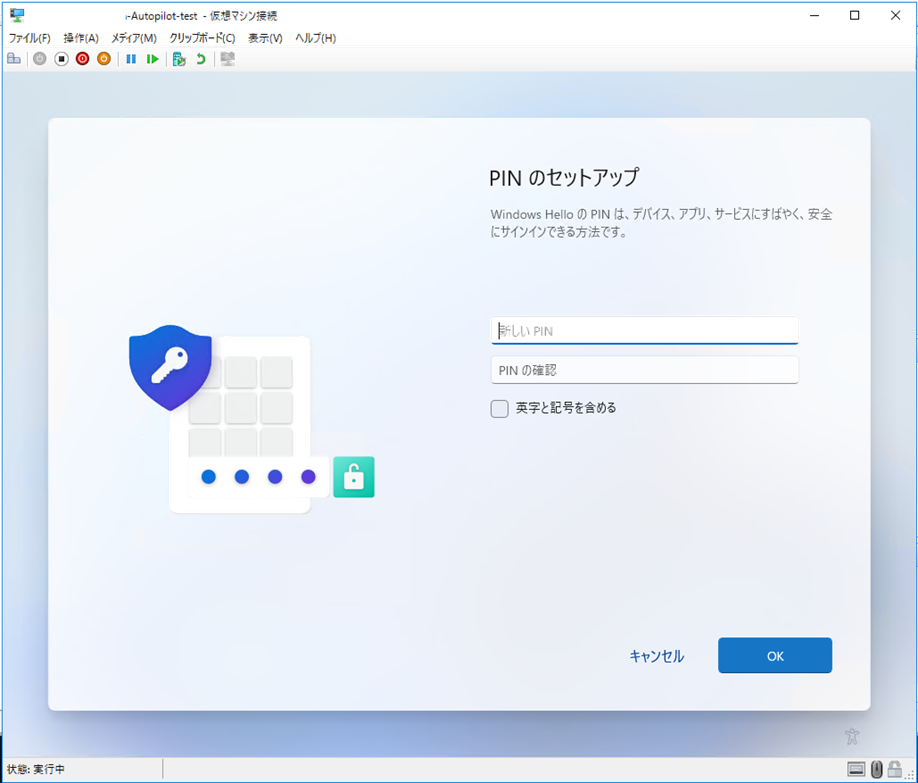

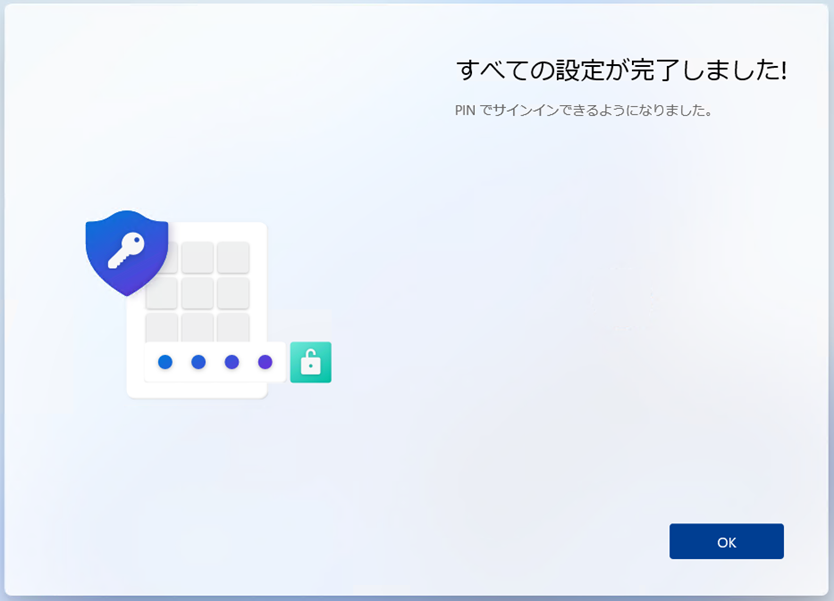

Windows Hello の設定 (PIN) のセットアップが表示されるため設定します。

設定が完了したらサインインします。

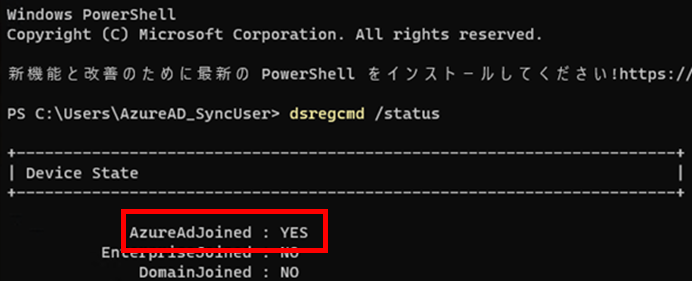

サインイン後、Entrra ID に参加できていることを確認します。

コマンドプロンプトや Powershell を起動し、以下のコマンドを実行します。

dsregcmd /status

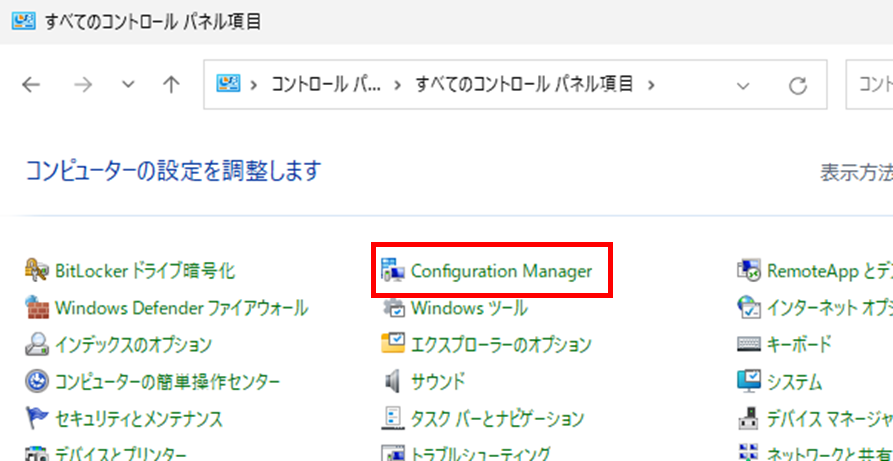

以下のいずれかの方法で MCM クライアントがインストールされていることを確認します。

・スタートメニューから [全てのアプリ] に「ソフトウェアセンター」が登録されていること

・「コントロールパネル」に「Configuration Manager」が登録されていること

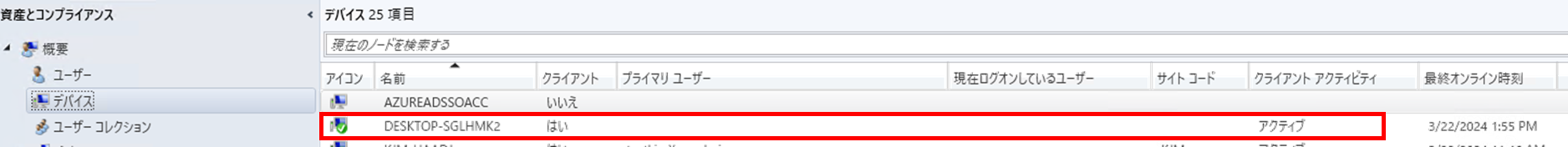

オンプレ環境の Configuration Manager コンソールよりデバイスが登録され、アクティブな状態であることを確認できます。

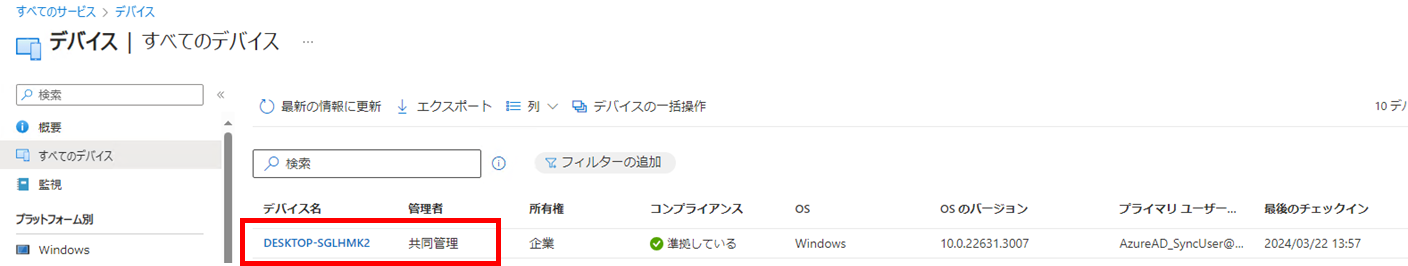

また、Intune 管理センターより「共同管理」デバイスとして登録されていることを確認できました。

※ 反映されるまでには時間がかかることがあります。

いかがでしたでしょうか。

冒頭でも触れた通り、今回の方法は Microsoft 推奨の登録方法とは異なりますが、極力追加の環境構築やコストをかけずに、Autopilot で共同管理デバイスを展開する方法としてご紹介しました。

今回はご紹介していませんが、スタートメニューなどの基本設定やアプリインストール、ポリシー設定も問題なく動作することが確認できています。

前提条件等もあり、かなり限定的ではありますが、Autopilot で共同管理デバイスを展開するにあたっての参考になれば幸いです。

最後までお読みいただき、ありがとうございました。

関連ページ

「Enterprise Mobility + Security 導入支援サービス」はこちら |