こんにちは。石坂です。

昨今、リモートワークの導入に伴う社外からアクセスするユーザーの増加に伴い、既存の認証制御を見直し、より強固なセキュリティ対策を目指すお客様が増えてきました。

そうした背景を踏まえまして、今回は、ハードウェアトークンを利用した多要素認証の導入についてご紹介します。

目次は、以下の通りです。

Azure AD の多要素認証は、ID / PW による単一要素認証に加え、さらにもう1要素の認証を行うことで不正アクセスを防止する認証方法です。 2 つ目の要素として、ユーザーの所有要素 ( 例:モバイル端末、セキュリティトークン ) や、生体要素 ( 例:顔認証、指紋認証 ) を利用することで、本人確認を強化することが可能となります。

ハードウェアトークンは、セキュリティトークンの一種で、ワンタイムパスワードを発行する端末です。端末上のボタンを押すとワンタイムパスワードが画面に表示され、一定時間経過するとパスワードが消え、再度、端末のボタンを押すことで、新たなパスワードが画面上に表示されます。

ハードウェアトークンの種類には、カードタイプやキーホルダータイプなど、利用用途に応じて様々なものが用意されています。

詳細は、ハードウェアトークンのメーカーサイトをご参照下さい。

【例:キーホルダータイプのハードウェアトークン ( Gemalto 製 ) 】

ハードウェアトークンは、ワンタイムパスワードを利用するため、パスワードの再利用が不可能であり、生成されるパスワードはランダムな数字列のため推測が困難です。

また、ワンタイムパスワードの有効時間も 30 ~ 60 秒程度となるため、万一、パスワードを盗み見られたとしても不正アクセスされる可能性は低く、高いセキュリティを確保することが可能です。

ハードウェアトークンは、モバイル端末と比べると通信費用が発生しない等のメリットがあり、導入コストや維持コストを抑えた形でワンタイムパスワードによる多要素認証を導入することが可能です。

多要素認証としてモバイル端末を利用する場合、ユーザー自身で電話や SMS 認証、アプリ認証を登録する必要があります。

一方で、ハードウェアトークンを利用する場合は、利用に必要なセットアップは管理者側の対応となります。セットアップ完了後は、ユーザーにハードウェアトークンを配布するだけで、多要素認証の利用を開始することが可能です。

ハードウェアトークンを利用するには、ユーザーへ Azure AD Premium P1 ( EMS E3 or Microsoft 365 E3 含む ) もしくは Azure AD Premium P2 ( EMS E5 or Microsoft 365 E5 含む ) のライセンスが付与されている必要があります。

ハードウェアトーウンの登録やアクティブ化、削除の作業を行うためには、グローバル管理者の権限が必要となります。

それでは、ハードウェアトークンを利用して、多要素認証の設定方法をご紹介します。

手順は、以下の流れで行っていきます。

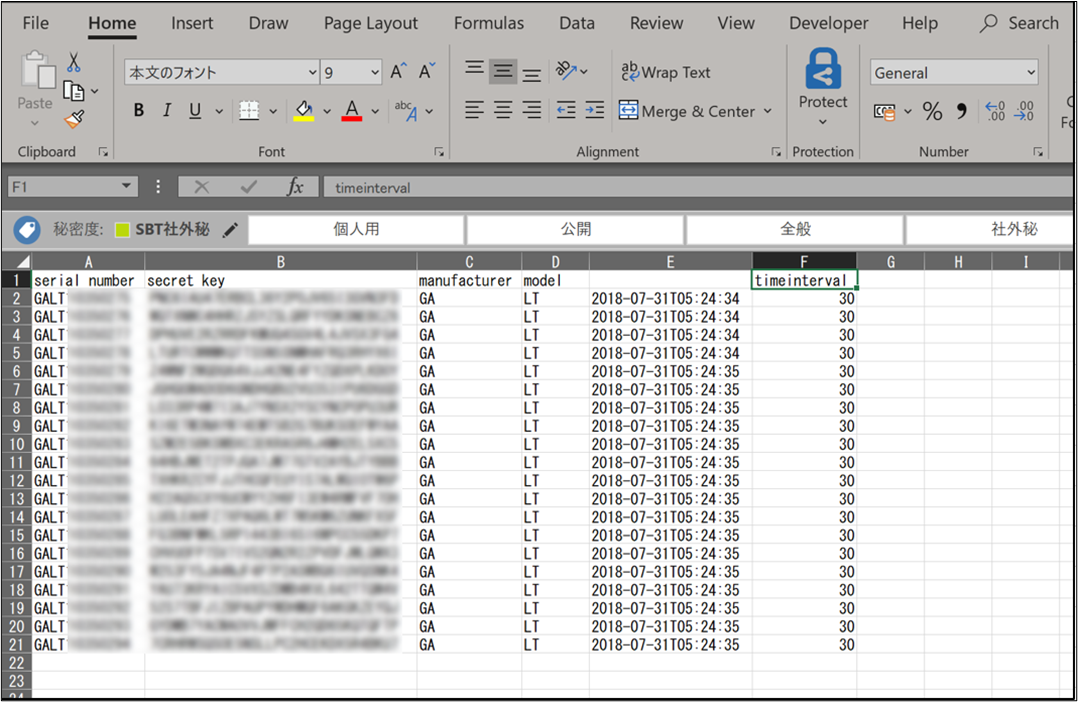

最初に、ハードウェアトークンとユーザー情報を紐づけるためのファイルを CSV 形式で作成する必要があります。CSV ファイルを作成する際は、ベンダーより受領した、以下の様なハードウェアトークン情報一覧を利用します。

本手順では、Gemalto 製のハードウェアトークンを利用して、実際の設定方法をご紹介します。

【例:ハードウェアトークン一覧 ( Gemalto 製品 ) 】

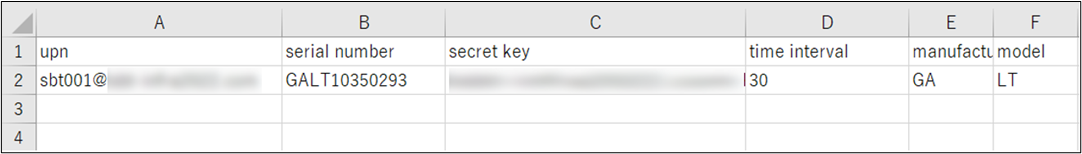

1. メーカーから受領した一覧を基に、ハードウェアトークンとユーザー情報を紐づけるための CSV ファイルを作成します。

※CSV ファイルの列は、UPN、serial number、secret key、time interval、manufacturer、model の順に作成する必要があります。

| 項目 | 内容 | 備考 |

|---|---|---|

| upn | ユーザーのサインイン ID になります。 | ユーザー毎 |

| serial number | ハードウェアトークンのシリアルナンバーなります。 | 機器毎 |

| secret key | ハードウェアトークンのシークレットキーになります。 | 機器毎 |

| time interval | ハードウェアトークンの時間間隔になります。設定時間経過後に別のキーが払い出されます。 | 機器毎 |

| manufacturer | ハードウェアトークンのメーカーになります。 | 固定値 ( 例 : GA ) |

| model | ハードウェアトークンのモデルになります。 | 固定値 ( 例 : LT ) |

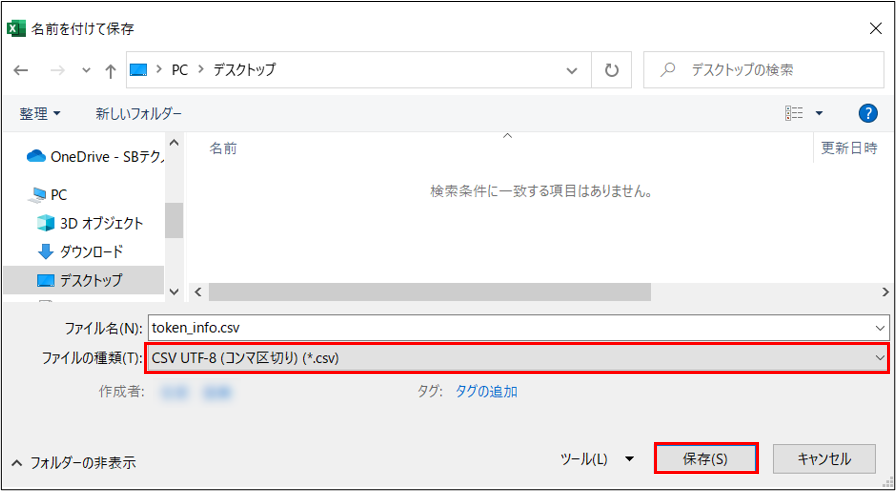

2. [ 名前を付けて保存 ] より、CSV ファイル形式で保存します。

※ファイル名、保存先は任意の場所で問題ありません。

※ファイルの種類は、CSV UTF-8 (コンマ区切り) を指定して保存して下さい。

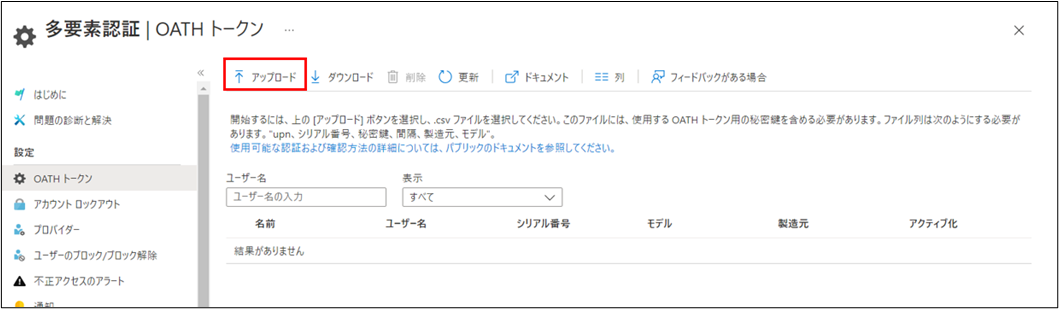

1. Azure AD ポータルにサインイン後、[ セキュリティ ] - [ 多要素認証 ] - [ OATH トークン ] をクリックします。

2. [ アップロード ] をクリックします。

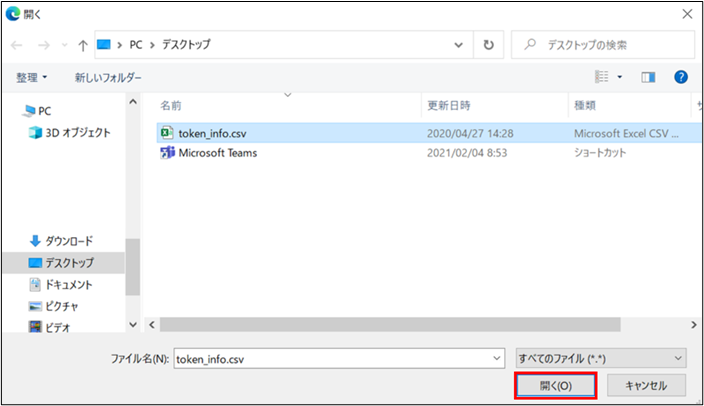

3. 作成した CSV ファイルを選択し、[ 開く ] をクリックします。

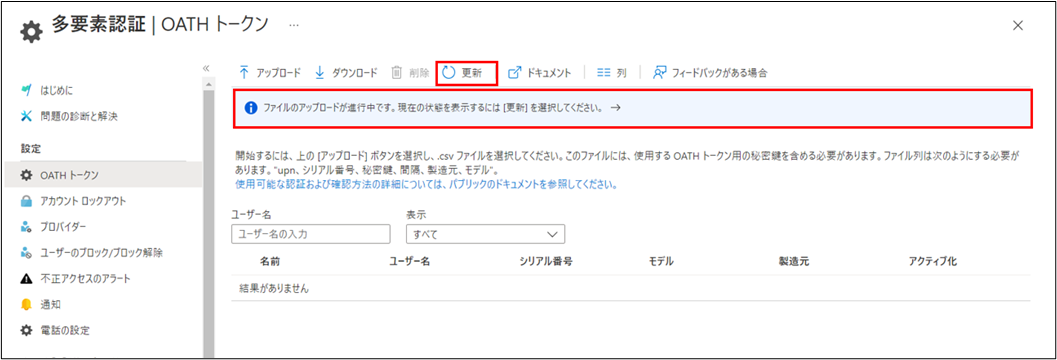

4. [ ファイルのアップロードが進行中です ] と表示されたら、画面上部の [ 更新 ] をクリックします。

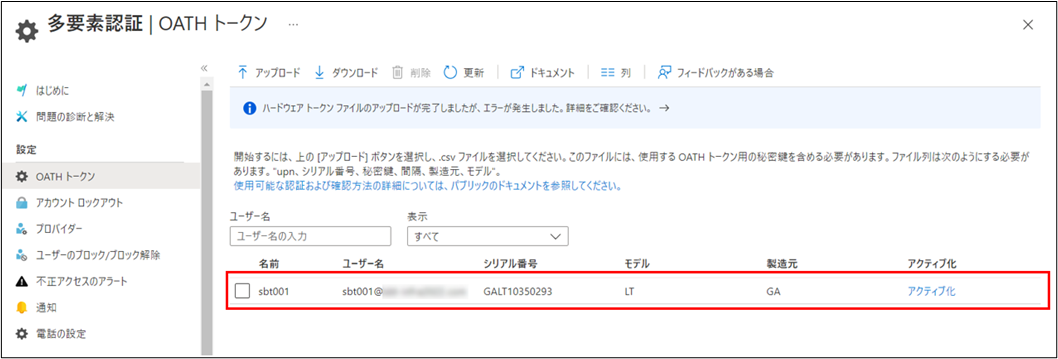

5. ハードウェアトークンに紐づくユーザーが表示されたら、ハードウェアトークンの登録作業は完了です。

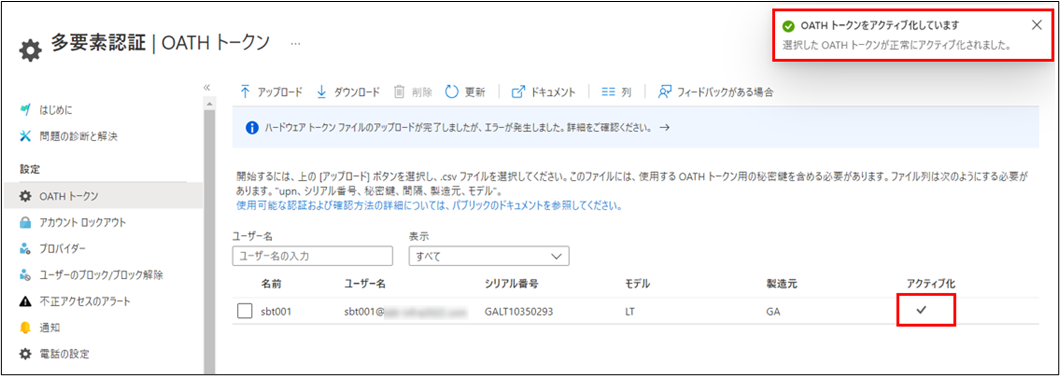

※以下の画像のようなエラー画面が表示されますが、ファイルのアップロードは成功している状態となります。

続いて、ハードウェアトークンを利用するためのアクティブ化の作業を行っていきます。

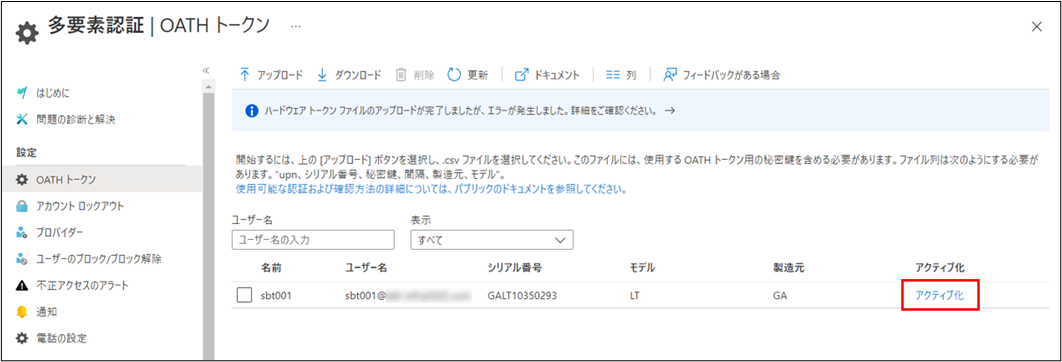

1. [ アクティブ化 ] をクリックします。

※以降の作業は登録する ID / ハードウェアトークン毎に実施する必要があります。

2. 手元のハードウェアトークンのボタンを押下し、表示されたコードを入力して、[ OK ] をクリックします。

3. 対象ユーザーの [ アクティブ化 ] に [ ✓ ] が付いたことを確認できたら、手順は以上で完了です。

検証用に Office 365 へのアクセスに対して多要素認証を要求する条件付きアクセスポリシーを作成し、ハードウェアトークンの動作を確認します。

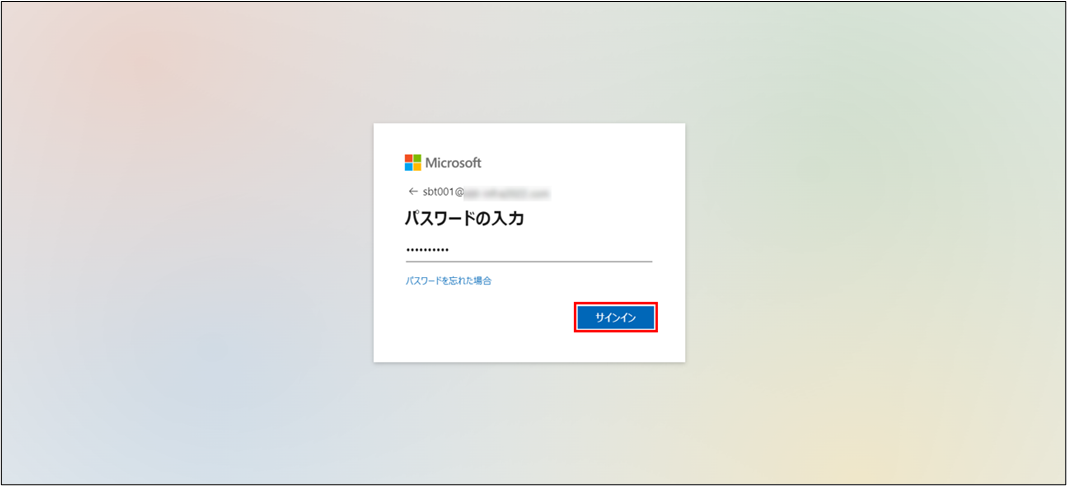

1. Office 365 ( https://portal.office.com ) に接続します。

2. サインイン ID / パスワードを入力し、サインインを行います。

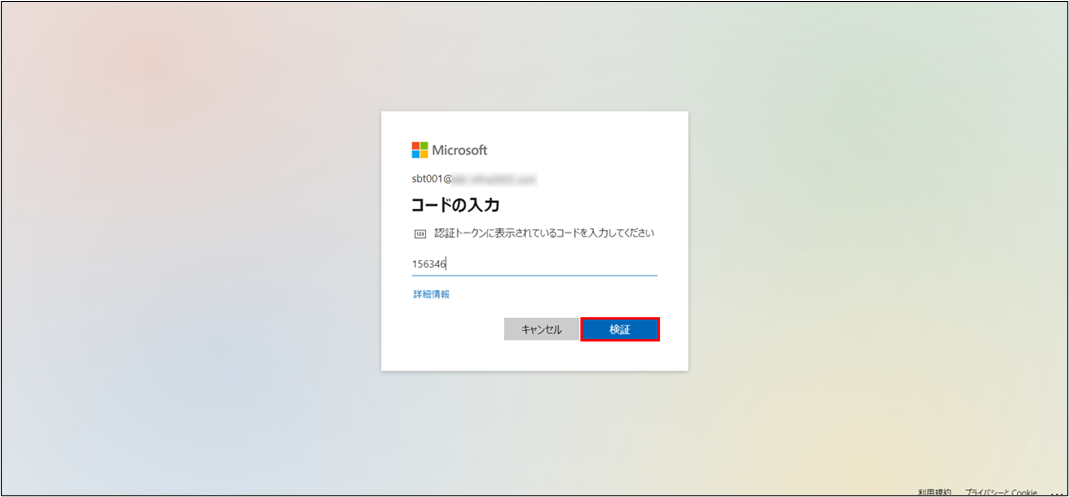

3. [ コードの入力 ] 画面が表示されるため、ハードウェアトークンの電源ボタンを押し、表示された 6 桁のワンタイムパスワードを入力後、[ 検証 ] をクリックします。

4. Office 365 への接続が成功しました。

ハードウェアトークンを利用するにあたり、お客様からいただく質問を Q & A 形式でご紹介します。

現時点では、一括でアクティブ化する方法が提供されておりません。ID / ハードウェアトークン毎にアクティブ化の作業を実施する必要があります。

ハードウェアトークンとユーザーの紐づけを解除する場合、管理者側が Azure AD より削除対象のハードウェアトークンを選択し、手動で削除する必要があります。

※現時点では、Power Shell コマンド等を使用して一括で削除する方法は提供されておりません。

複数アカウントとの連携可否については、そのハードウェアトークンがマルチユーザープロファイルに対応しているかどうかに依存します。正確な仕様についてはメーカー側への確認が必要となります。

現時点では、インポート可能なユーザー数の上限は確認できておりません。

ただし、お客様のネットワーク環境や、デバイスのスペック等によって、インポート動作に影響が発生する可能性もあるため、ある程度分割して実施いただく必要があります。

今回は、ハードウェアトークンのメリットや利用する際の前提条件、実際の設定方法についてご紹介しました。

まだ多要素認証を導入されていない環境で、MFA セットアップ時のユーザーの負担や、導入時のコストを削減したい等のご要望がある場合には、ハードウェアトークンを利用するメリットが大きいと考えます。

また、SBT では、ハードウェアトークン以外の認証オプションを使用した多要素認証の導入もご支援しています。多要素認証の導入をご検討の際は、お気軽に弊社までお問い合わせください。