Linux カーネルに、システムにログイン可能な一般ユーザーが権限昇格を行える脆弱性(CVE-2014-3153)の攻撃方法が発見されました。この脆弱性は過去に Android の root 化を行う目的で利用されていた実績のある脆弱性です。

この脆弱性は、kernel の futex サブシステムの処理に不備が存在しており、悪意のあるローカルユーザーが細工した futex システムコールを送信することでリングプロテクション0の制御を奪取することが可能です。

Linux kernel futex local privilege escalation (CVE-2014-3153)

Debian セキュリティ勧告

本レポート作成(2014年11月28日)時点において、The Linux Kernel Archive より2014年6月7日に脆弱性を修正するバージョンのカーネルがリリースされていることが確認できております。しかしながら、攻撃を成立させるためのコードが容易に入手可能であり、かつ脆弱性に対する攻撃が容易であること、また攻撃を受けた際にシステムへの影響が大きいことから、今回、この脆弱性(CVE-2014-3153)の再現性について検証を行いました。

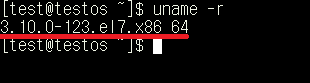

現在利用されているシステムのカーネルバージョンは、以下のコマンドを実行することにより確認が可能です。

uname -r

この脆弱性を修正するバージョンのカーネル(3.14.6)がリリースされています。

また Redhat Enterprise Linux の場合、6系ならば kernel-2.6.32-431.20.3.el6以降のパッケージで、7系ならば kernel-3.10.0-123.4.2.el7以降のパッケージでこの問題が修正されています。

当該脆弱性が修正されたカーネルにアップデートしていただくことを推奨いたします。

なお、この脆弱性を利用するためには、システムにログインできることが前提です。そのため、運用上カーネルのアップデートを実施できない場合は、システムに登録されているユーザーのパスワードを強固にしていただくこと、またシステムへのアクセス可能な経路を必要最低限に制限していただくことにより、攻撃を受ける可能性を低減することが可能です。

しかしながら、正規のユーザーによりこの脆弱性を利用された場合は、上記の対策は回避策とはなりません。よって、根本的に問題を解決していただくため、カーネルのバージョンアップを実施していただくことが推奨されます。

CVE-2014-3153

JVNDB-2014-002785 Linux Kernel の kernel/futex.c の futex_requeue 関数における権限を取得される脆弱性

Kernel ChangeLog-3.14.6

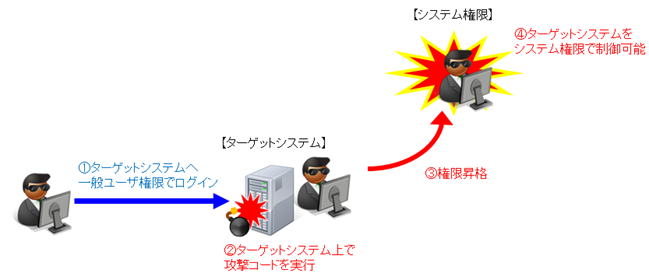

脆弱性の存在するターゲットに一般ユーザーでログイン後、攻撃者が作成した細工されたコードを実行することにより権限昇格を行い、結果 root 権限を奪取するというものです。

これにより、ターゲットで全権の操作が可能となります。

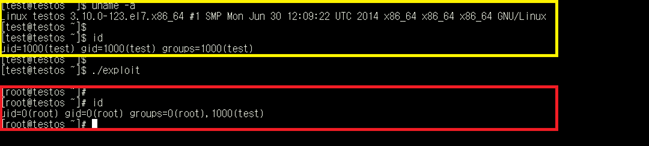

下図は、ターゲットシステム(CentOS)の画面です。黄線で囲まれている部分は、細工されたコードを実行する前のカーネル情報および一般ユーザーを示す ID 情報が表示されています。一方、赤線で囲まれている部分は、細工されたコードを実行した後の画面で、root ユーザーの ID 情報が表示されています。

これにより、ターゲットシステムで権限昇格を行うことに成功しました。

本件に関するお問い合わせ先

| 『報道関係者様からのお問い合わせ』 ソフトバンク・テクノロジー株式会社 管理本部 経営企画部 皆口 メールアドレス:sbt-pr@tech.softbank.co.jp |

『お客様からのお問い合わせ』 下記問い合わせフォームよりお問い合わせください。 |