Apache Struts 2に、リモートより任意のコードが実行可能な脆弱性(CVE-2017-5638)(S2-046)及び、その脆弱性を利用する攻撃コードが発見されました。この脆弱性は、前回公開しましたレポート、「Apache Struts 2 のマルチパーサー「jakarta」の脆弱性により、リモートから任意のコードが実行可能な脆弱性(CVE-2017-5638)(S2-045)に関する調査レポート」の脆弱性に関連しており、「S2-045」と同じ種類の脆弱性が別のパラメータ処理時にも存在しているもので、新たな脆弱性識別子「S2-046」が採番されました。

また本脆弱性は、マルチパーサー「jakarta」のみではなく、「S2-045」の脆弱性情報公開当初、開発元より同脆弱性の対策案としてアナウンスされた、別のマルチパーサーへ切り替える案にて、代替マルチパーサーとして提示されたマルチパーサー「jakarta-stream」を使用している場合にも影響を受けます。

この脆弱性を利用した攻撃が成立した場合、リモートから Apache Struts 2がインストールされた Web アプリケーションサーバーの実行権限で任意のコードを実行される危険性があります。

本レポート作成(2017年3月28日)時点において、既に Apache Software Foundation よりこの脆弱性が修正されたバージョンがリリースされております。しかしながら、「S2-045」の対策として、マルチパーサーを「jakarta-stream」に変更する案を採用し、脆弱性が残存している状態で運用されているシステムに対しての注意喚起の意味込めて、今回、この脆弱性(CVE-2017-5638)(S2-046)の再現性について検証を行いました。

なお、「S2-045」の脆弱性対策として、脆弱性が修正されたバージョンへアップグレードした場合には、本脆弱性の影響は受けません。

本レポート作成(2017年3月28日)時点において、Apache Software Foundation より、この脆弱性を修正するバージョンがリリースされています。当該脆弱性が修正されたバージョンへとアップグレードしていただくことを推奨いたします。

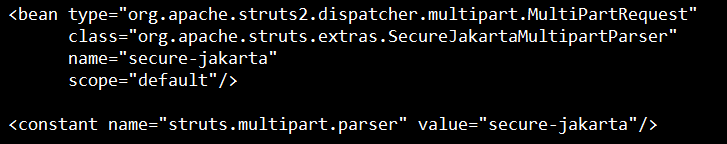

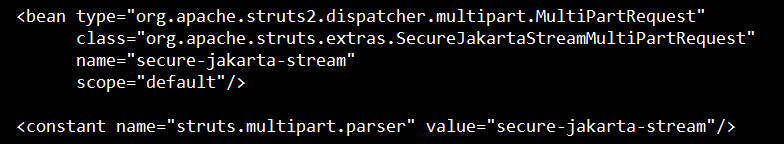

ただちにアップグレードすることが困難である場合、本脆弱性を解消したプラグイン「Secure Jakarta Multipart parser plugin」または「Secure Jakarta Stream Multipart parser plugin」を使用することにより、「S2-045」および「S2-046」の問題を回避することが可能です。なお、各プラグインは以下の Apache Struts のバージョンで使用可能です。

プラグインの設定手順は以下の通りです。

なお、下記は弊社環境(Apache Struts 2.3.31を使用)の場合での設定例です。

詳細は以下の開発元の Web サイトをご確認ください。

GitHub - apache/struts-extras

また他の方法として、デフォルトで定義されているインターセプター(※)「fileUpload」を使用せず、独自にカスタマイズしたインターセプタースタックを定義、使用することでも問題の回避は可能です。

同対策は Apache Struts 2.5.8 から 2.5.10 までのバージョンでのみ有効です。

※ Action が呼び出される前後に実行される処理

インターセプターの設定手順は以下の通りです。なお、下記は弊社環境(Apache Struts 2.5.8を使用)の場合での設定例です。詳細は以下開発元の Web サイトをご確認ください。

S2-046 - Apache Struts 2 Documentation - Apache Software Foundation

Apache Struts 2がインストールされた Web アプリケーションサーバーにて、/WEB-INF 以下にある.jar ファイルを検索します。検索結果として表示される struts2-core-2.x.x.jar の「2.x.x」の部分が、バージョン情報になります。 また、struts2-core-2.x.x.jar ファイルに含まれる MANIFEST.MF について、Bundle-Version から始まる行を参照することでも、Apache Struts 2バージョン情報を確認することが可能です。

S2-046 - Apache Struts 2 Documentation - Apache Software Foundation

GitHub - apache/struts-extras

攻撃者は、ターゲットシステムで動作する Web アプリケーションサーバーにインストールされた Apache Struts 2へ細工を行ったリクエストを送信することにより、このターゲットシステムにて Web アプリケーションサーバーの実行権限で任意のコマンドが実行可能となります。

CentOS7.0 + Tomcat7.0.69 + Apache Struts 2.3.31

下図は、ターゲットシステムに対して細工したリクエストを送信した際の画面です。黄枠の箇所は、ターゲットシステムに対して任意のコマンド(id は現在のユーザーの情報を表示するコマンド、cat /etc/passwdは/etc/passwd ファイルを参照するコマンド)を実行しています。一方で赤枠の箇所は、コマンドの実行結果(ユーザー情報の表示、および/etc/passwd ファイルの内容の表示)が表示されていることを確認できます。

(以下の図では tomcat ユーザーによるコマンドの実行がされていますが、こちらの権限は Apache Struts 2がインストールされた Web アプリケーションサーバーの実行権限に依存します)

2017年3月28日 : 初版公開

脆弱性調査レポートのメール配信を開始しました!

ご好評いただいている「脆弱性調査レポート」ですが、コンテンツの都合上、レポートの発行は不定期です。そこで、新しい脆弱性調査レポートを発行するたびに最新情報をメールでお届けする「脆弱性調査レポート メール」の配信を開始しました。ぜひご登録ください。

「脆弱性調査レポート メール」の配信登録はこちら

本件に関するお問い合わせ先

| 『報道関係者様からのお問い合わせ』 ソフトバンク・テクノロジー株式会社 管理本部 経営企画部 齊藤、安部、菅 メールアドレス:sbt-pr@tech.softbank.co.jp |

『お客様からのお問い合わせ』 下記問い合わせフォームよりお問い合わせください。 |