皆さん、こんにちは。ヘルプデスクの田中です。

前回「Intune でデバイス管理をしてみよう(iOS編)」を執筆させていただきましたが、今回は Microsoft 社のソリューションの 1 つでもある Data Loss Prevention (以下、DLP) を利用した情報漏えいの保護をご紹介したいと思います。

企業によって 「守るべき情報」は様々だとは思いますが、DLP を利用することでどんなことができて、どのように情報を守れるのかをご紹介できればと思います。

情報漏えいを防ぐことを目的とするセキュリティツールとなります。例えば、特定のキーワードなどが含まれるメールやドキュメントを検出して、自動的にブロックをします。

そのため、DLP によるメリットについて、以下があると考えられます。

また、ユーザーがリモートワークする機会も増えてきていると思います。今までは「社内NW に接続されていないと取得できない」など、構成によってはあり得たかもしれませんが、DLP を活用することで働き方を問わずに防ぐことが可能となります。

今回は、DLP で設定された「キーワード」が含まれた情報を、メールで情報漏えいされた場合のケースを紹介していきたいと思います。

DLP はライセンス関連が複雑になりますので、Microsoft 社の公式ページも確認いただければと思います。

【参考】

Office 365、オンライン、およびExchange Online、SharePointのデータ損失防止OneDrive for Business

データの通信データ損失防止Teams

では、構成していこうと思います!

今回は、まず「機密情報の種類」を作成して、保護する情報を定義したいと思います。DLP ポリシーを設定する際に、事前に作成した「機密情報の種類」を設定することが可能となります。

【参考:機密情報の種類に関する詳細情報】

「機密情報の種類」を作成せずとも DLP ポリシーの中で情報を定義することは可能となりますが、運用・管理を考えた場合は事前に作成しておくのが良いと考えられます。

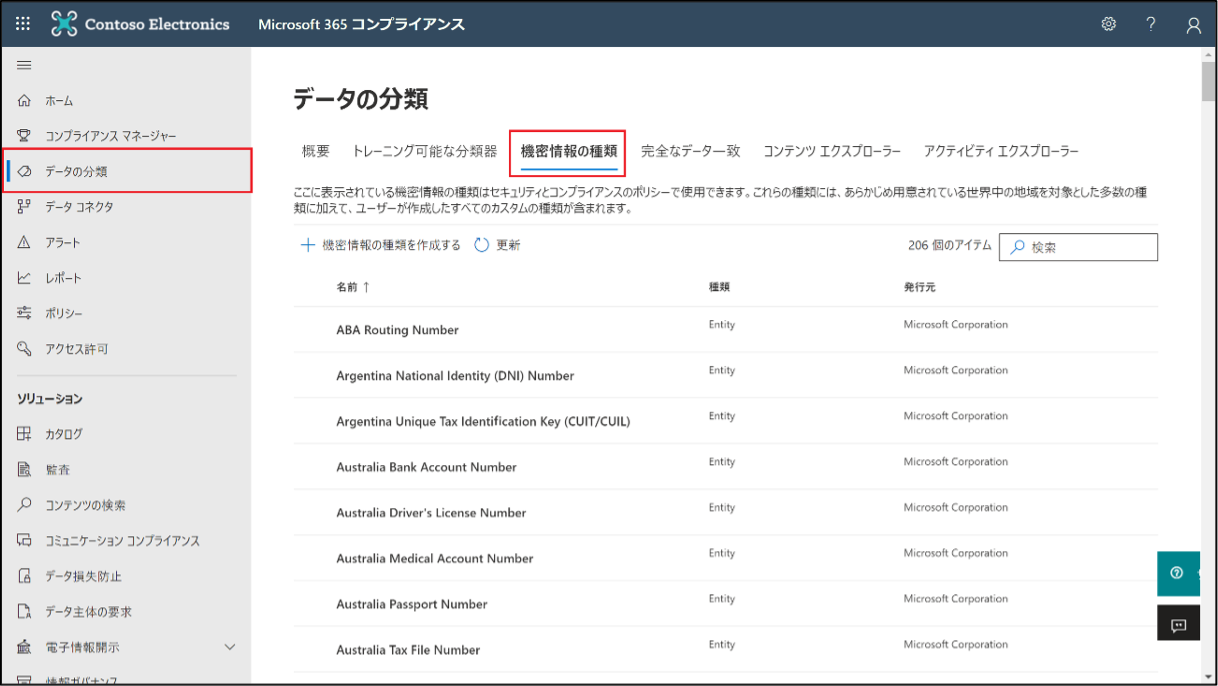

Microsoft 365 コンプライアンス センター (https://compliance.microsoft.com/) に管理者アカウントでサインインして、[データの分類] – [機密情報の種類] を選択します。

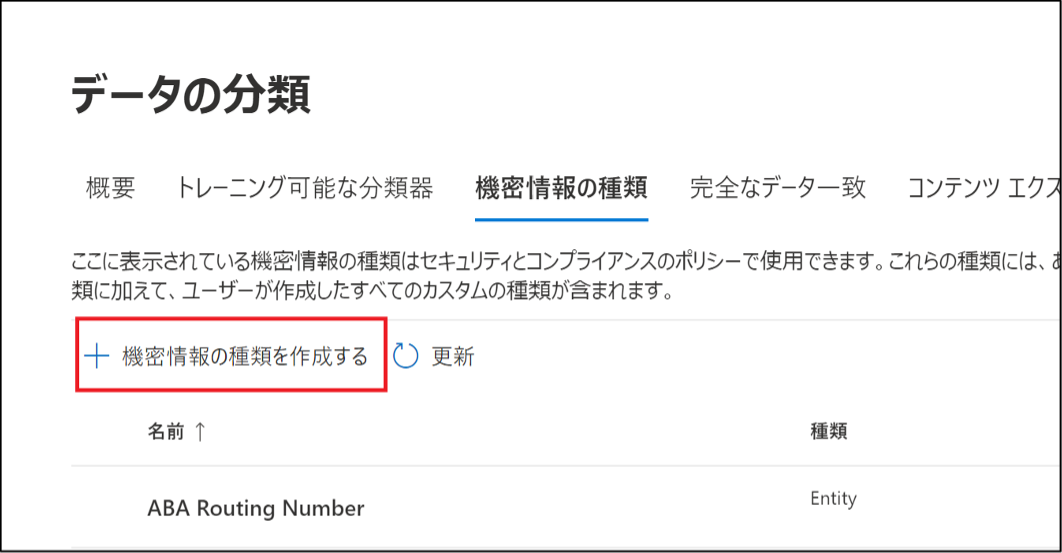

[機密情報の種類を作成する] を選択します。

幾つかの「機密情報の種類」は、Microsoft 社が発行して用意済みの物がありますので、確認してみてください。

【参考:機密情報の種類のエンティティ定義】

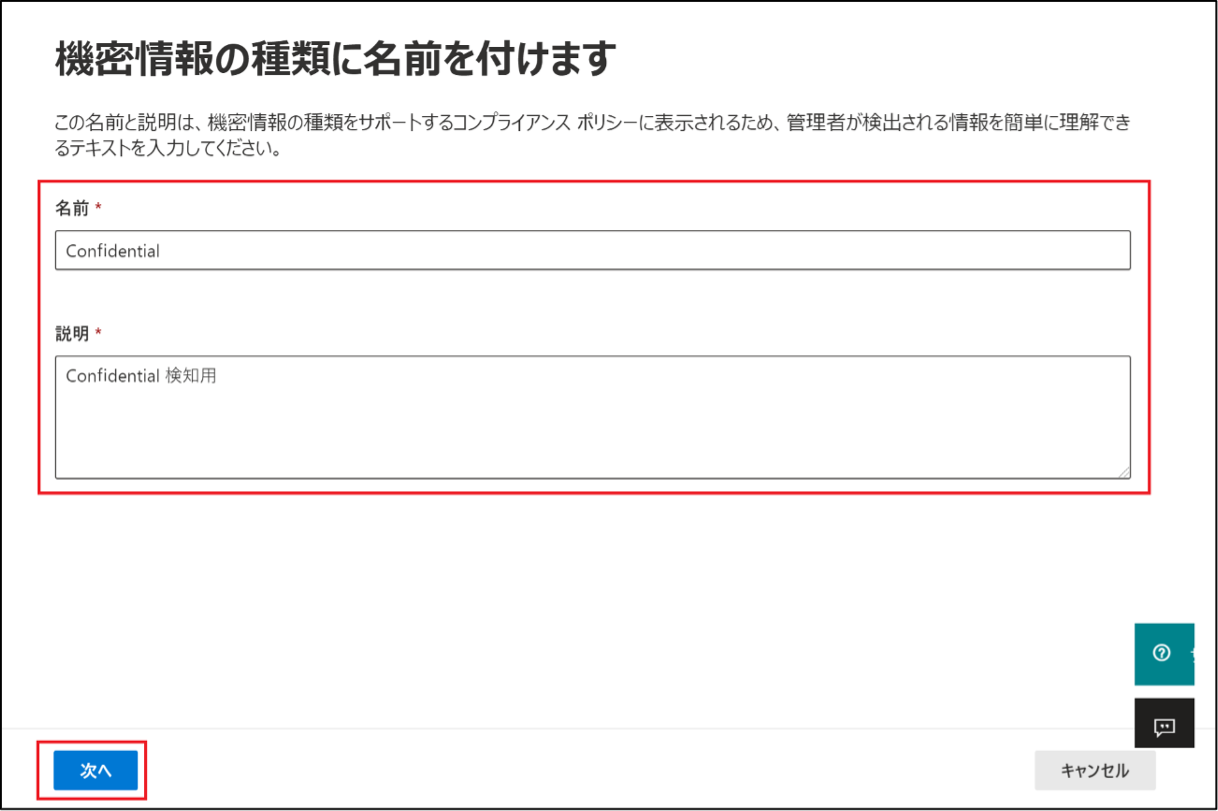

[機密情報の種類に名前を付けます] 画面に遷移後、[名前] と [説明] を入力して、[次へ] をクリックします。今回は、「Confidential」が含まれていた場合に検知するルールを組みたいと思います。

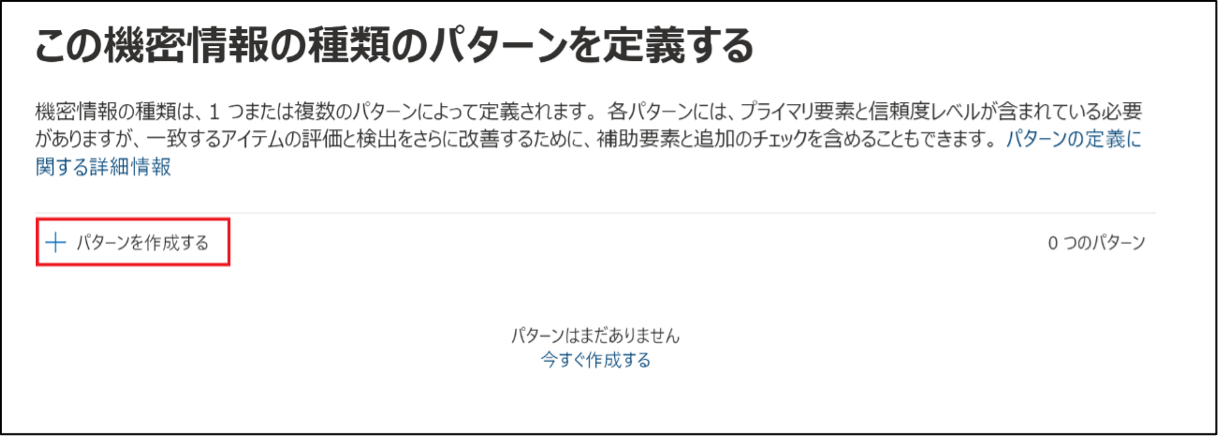

[この機密情報の種類のパターンを定義する] 画面に遷移後、[パターンを作成する] をクリックします。

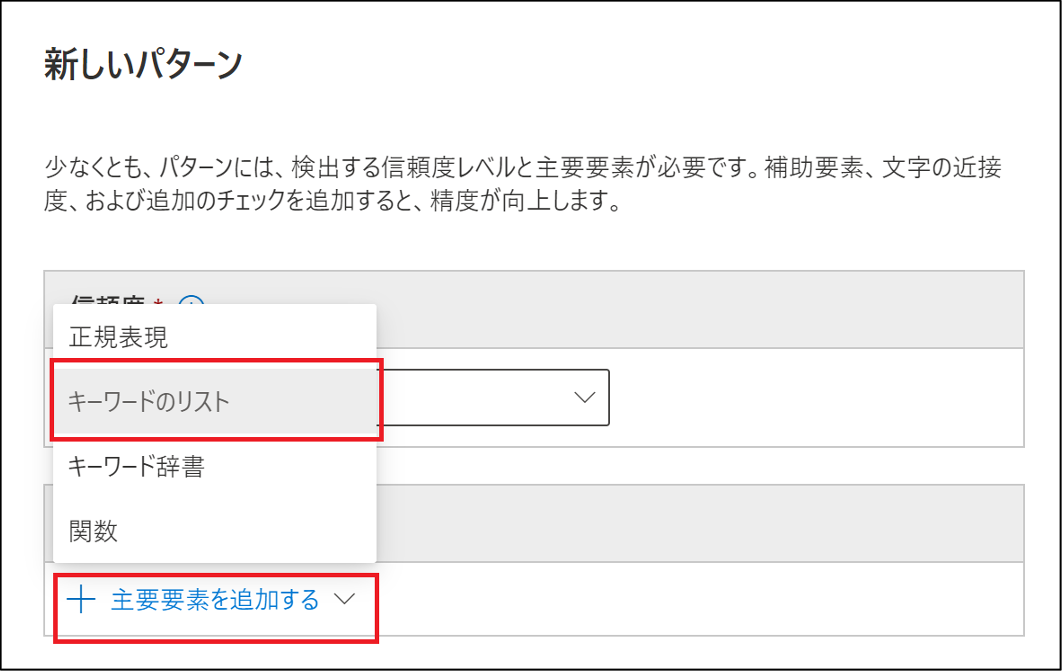

[主要要素を追加する] をクリックすると選択要素が表示されるので、[キーワードのリスト]をクリックします。

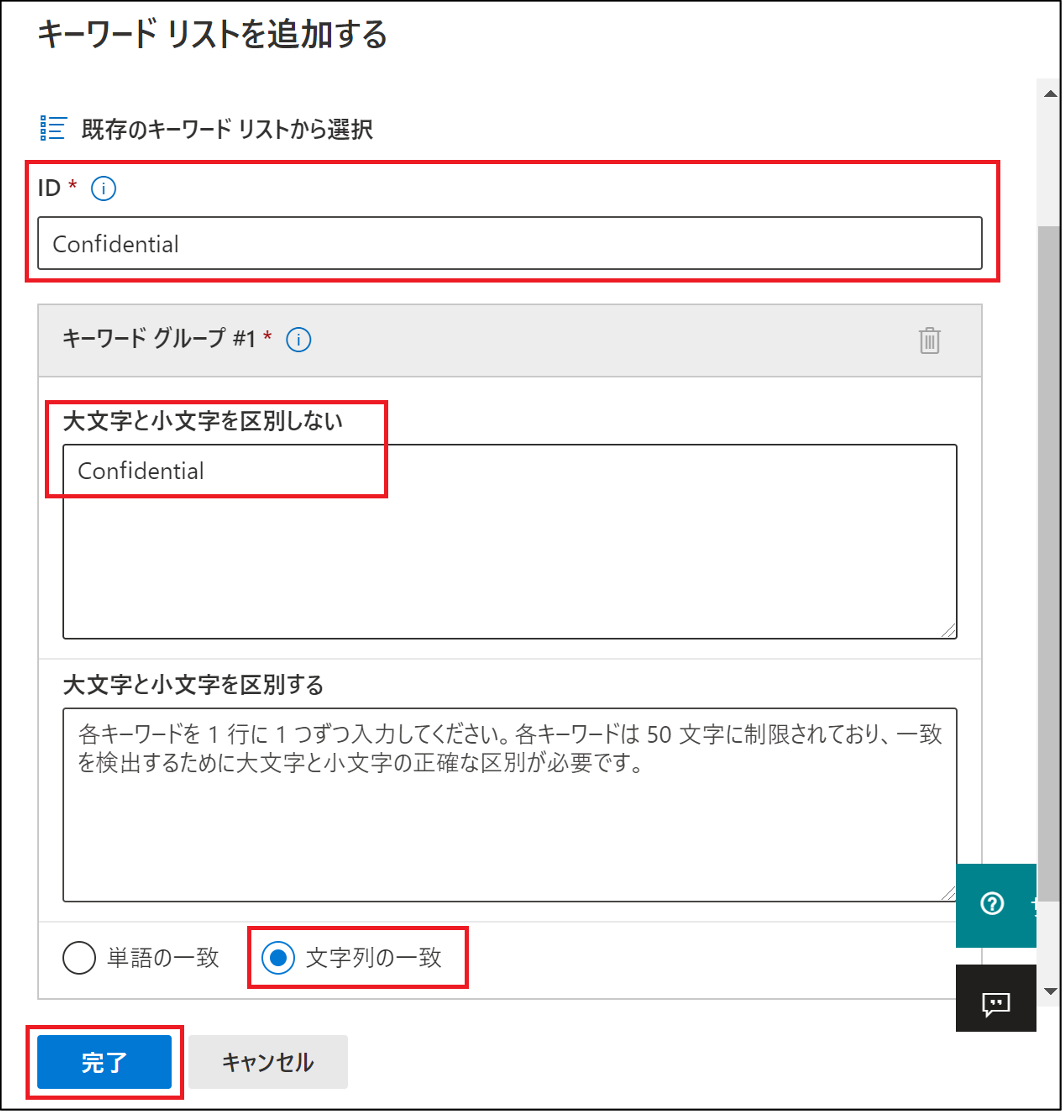

[キーワード リストを追加する] 画面が表示されますので、以下のように入力します。入力に問題がなければ [完了] をクリックします。

[新しいパターン] の画面に戻ったことを確認して、[作成] をクリックします。

なお、今回は説明を割愛しておりますが、その他の要素については公式情報を確認しながら設定を進めることを推奨します。

作成内容に問題がなければ、[次へ]をクリックします。

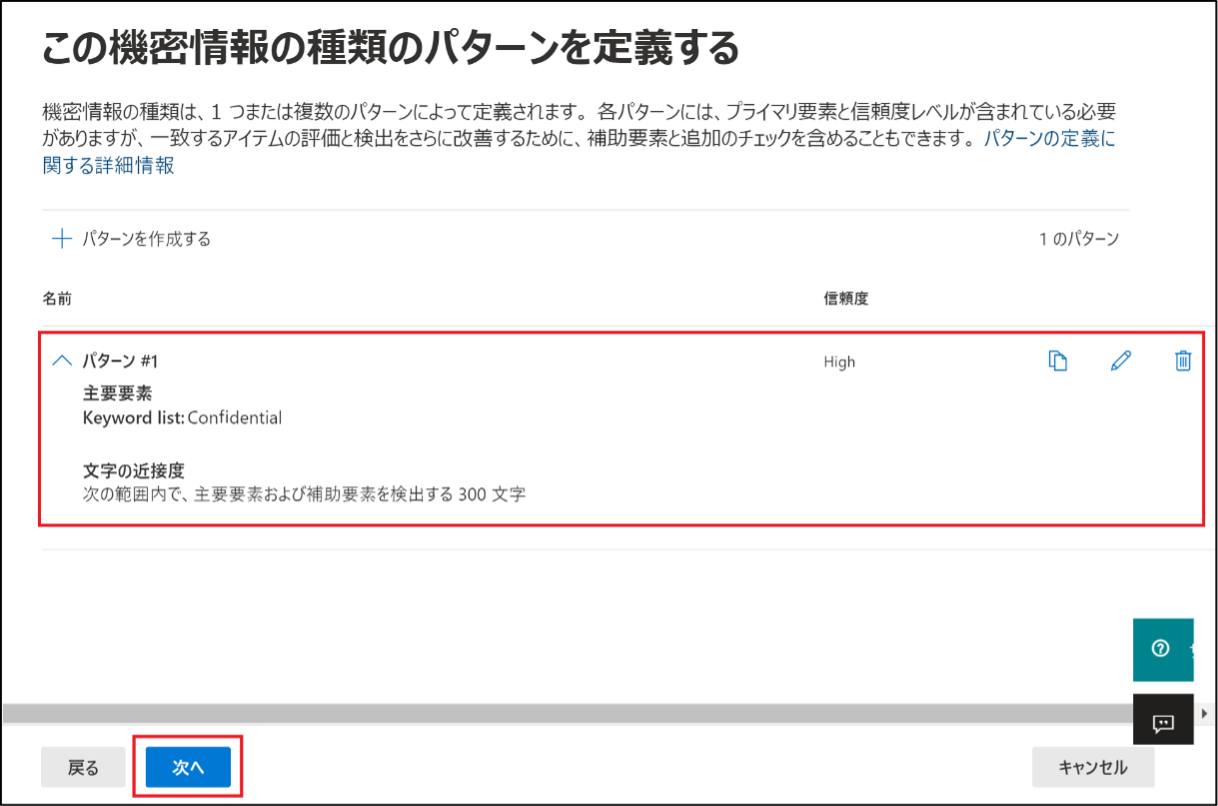

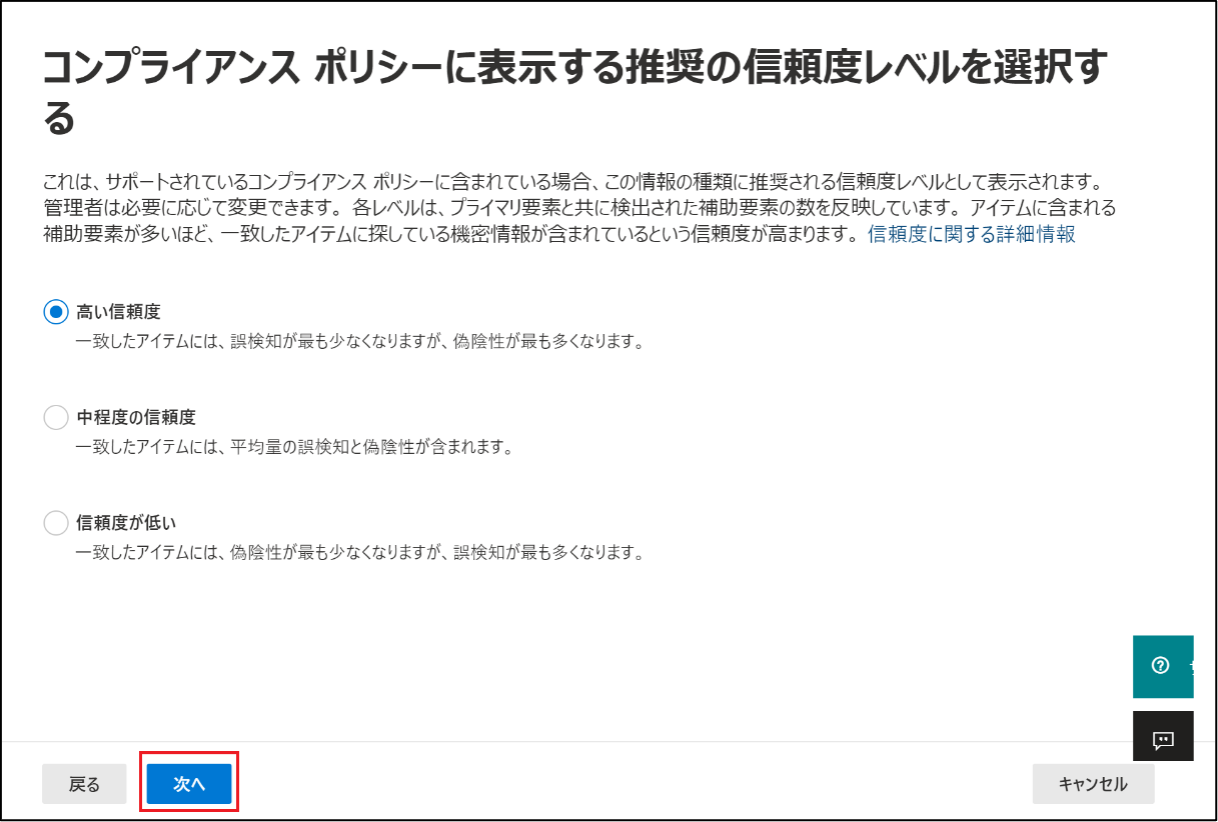

[コンプライアンス ポリシーに表示する推奨の信頼度レベルを選択する] 画面に遷移後、[次へ] をクリックします。

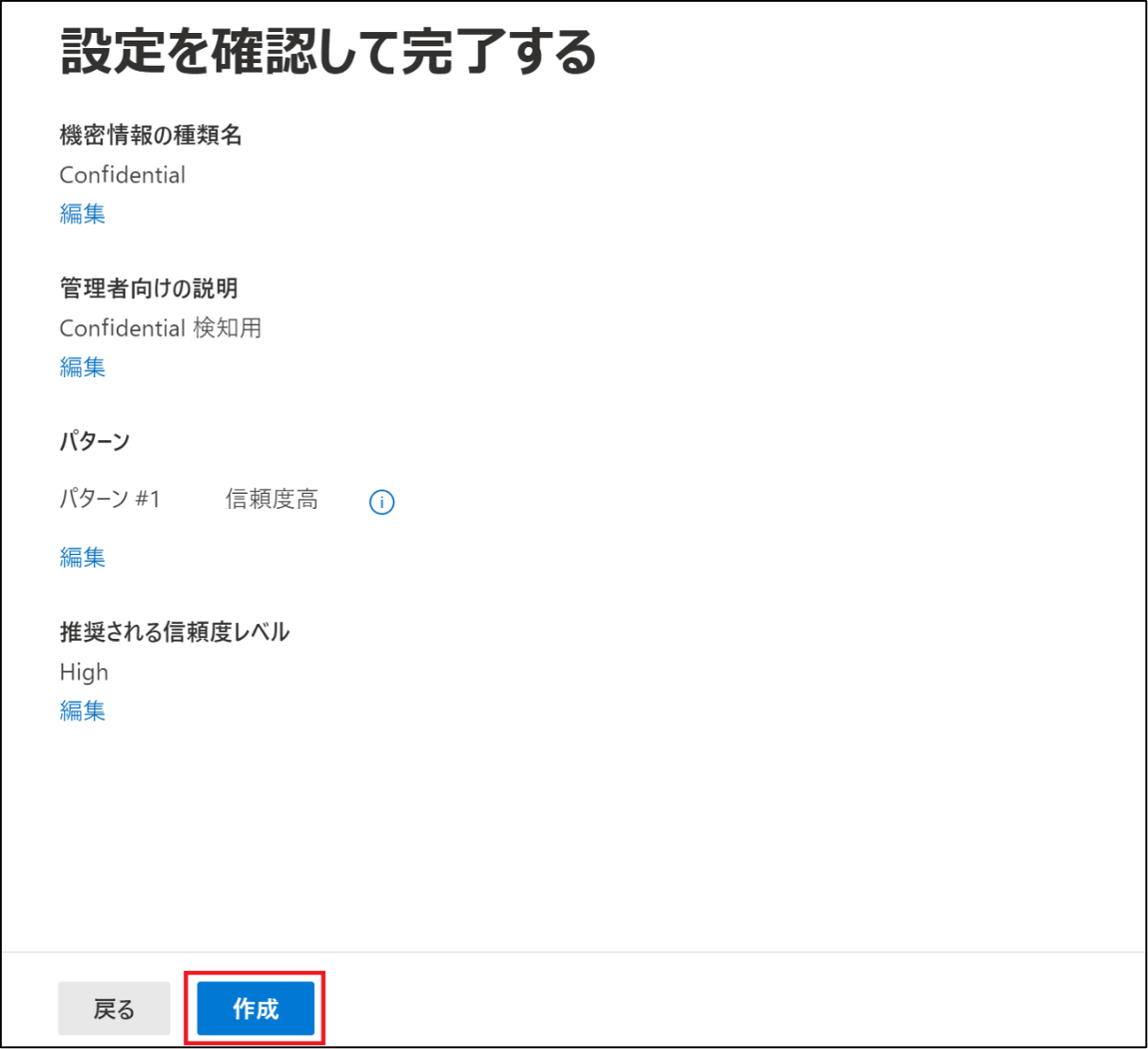

[設定を確認して完了する] 画面に遷移後、[作成] をクリックします。

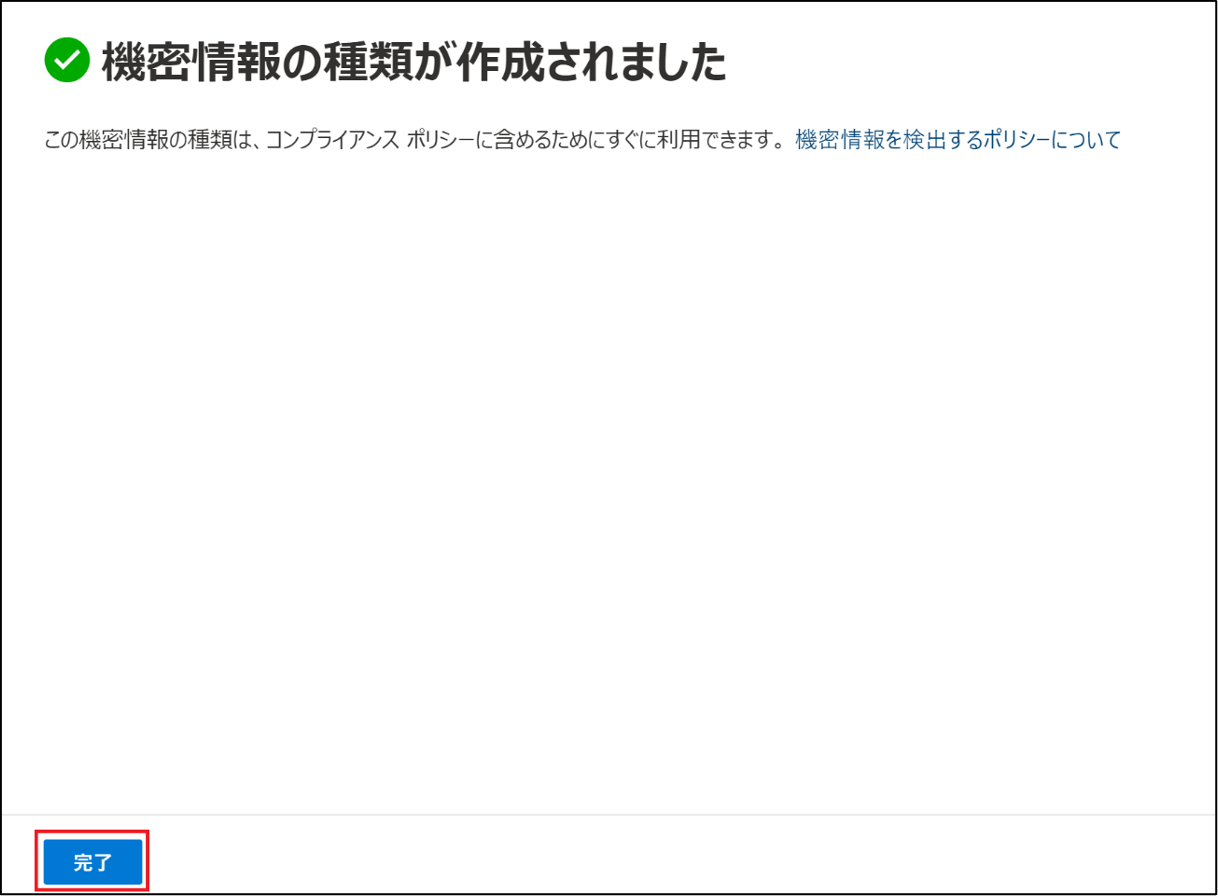

「機密情報の種類が作成されました」 画面に遷移後、[完了] をクリックします。その後、正常に作成されているか確認した上で完了です。

次に DLP ポリシーを作成してユーザーに適用していきます。なお、Exchange Online は利用されている前提で記載させていただきます。

Microsoft 365 コンプライアンス センター (https://compliance.microsoft.com/) に管理者アカウントでサインインして、[データ損失防止] – [ポリシー] を選択して、[ポリシーを作成] をクリックします。

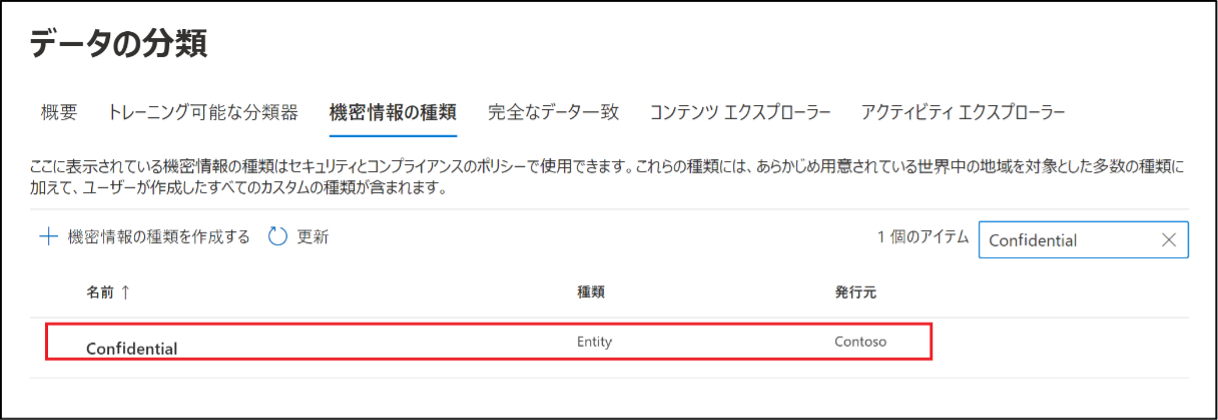

[テンプレートの利用またはカスタム ポリシーの作成] 画面に遷移後、[カスタム] – [カスタム ポリシー] を選択して、[次へ] をクリックします

テンプレートを利用する場合は、以下の情報を確認してみてください。

【参考:DLP ポリシー テンプレートに含まれるもの】

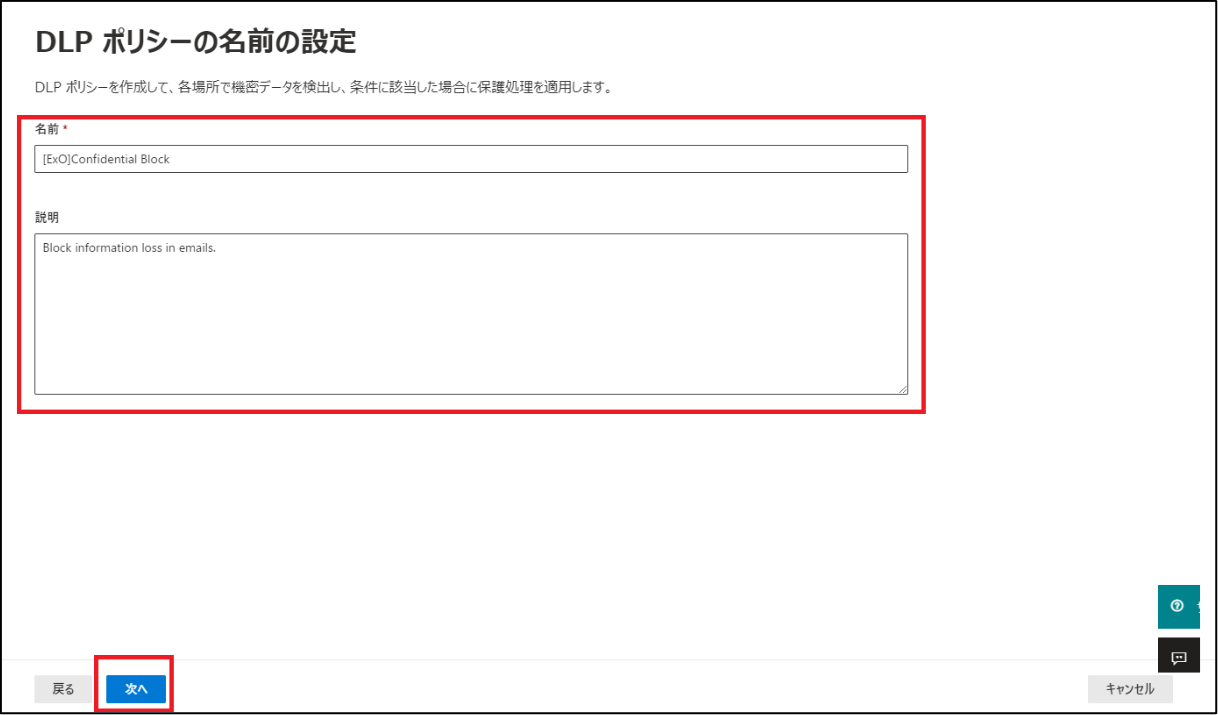

[DLP ポリシーの名前の設定] 画面に遷移後、[名前]、[説明] を入力して [次へ] をクリックします。

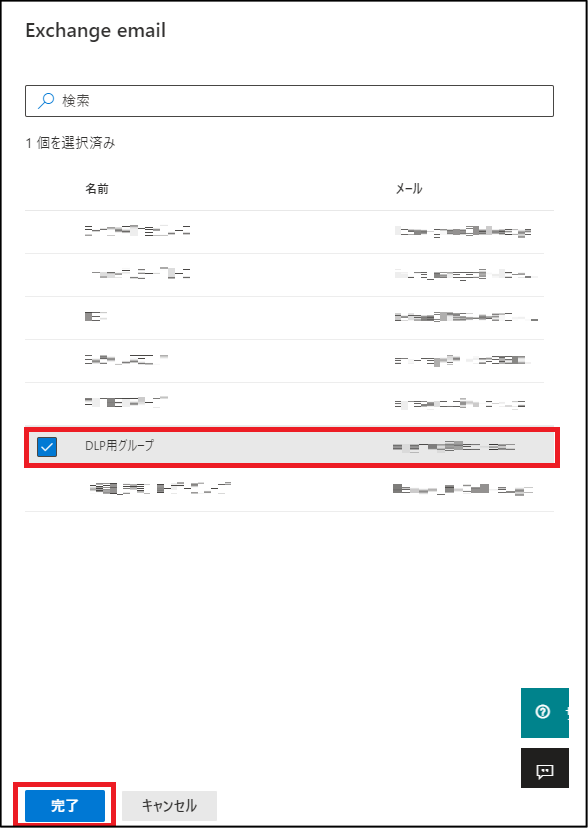

[ポリシーを適用する場所の選択] 画面に遷移後、[Exchange email] のみ有効にします。その後、ポリシーを適用するグループを選択するため、[選択 配布グループ] をクリックします。

[Exchange email] 画面に遷移後、事前に作成しておいた ”メールが有効なグループ” を選択して、[完了] をクリックします。

Exchange Online 以外の情報も以下に掲載されておりますので、確認してみてください。

【参考:DLP ポリシー構成の概要】

選択したグループが含まれていることを確認して、[次へ] をクリックします。

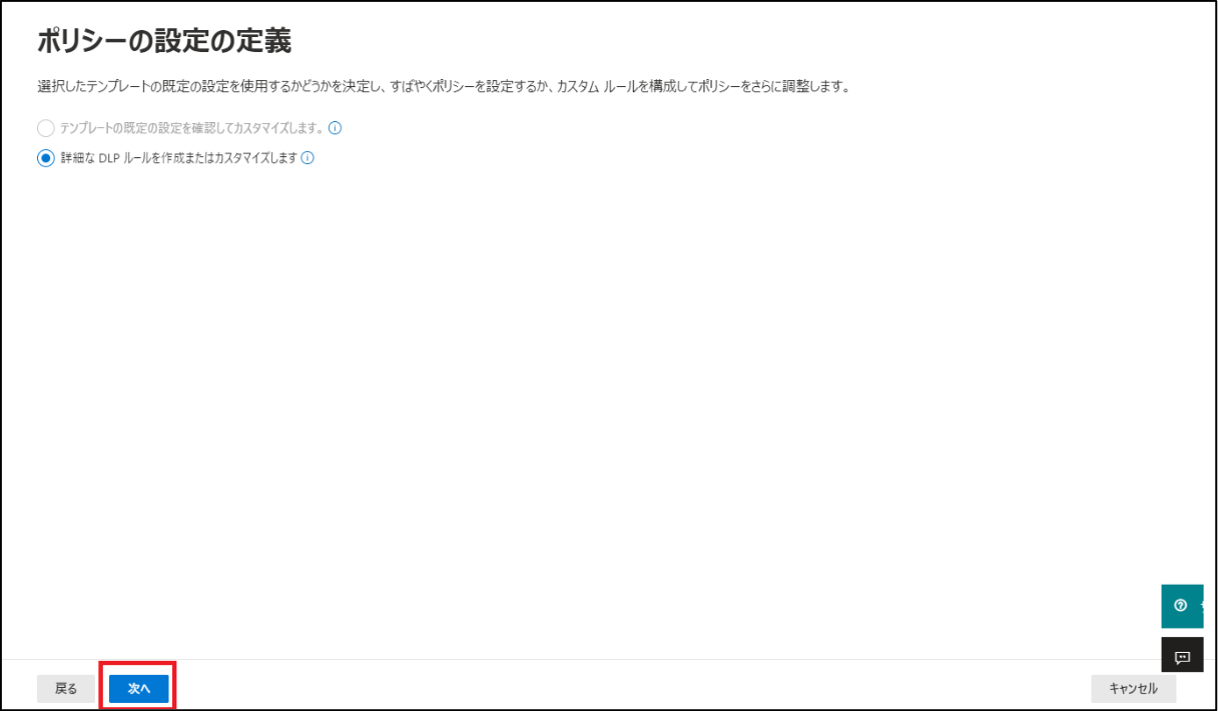

[ポリシーの設定の定義] 画面に遷移後、[次へ] をクリックします。

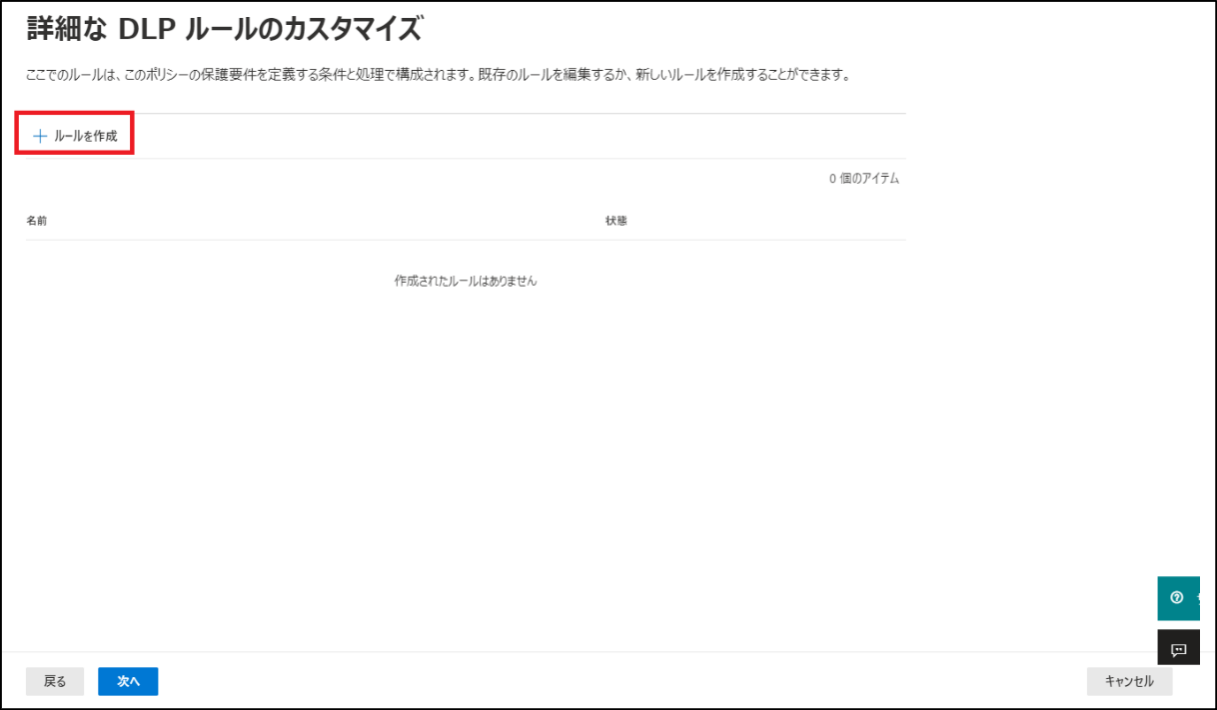

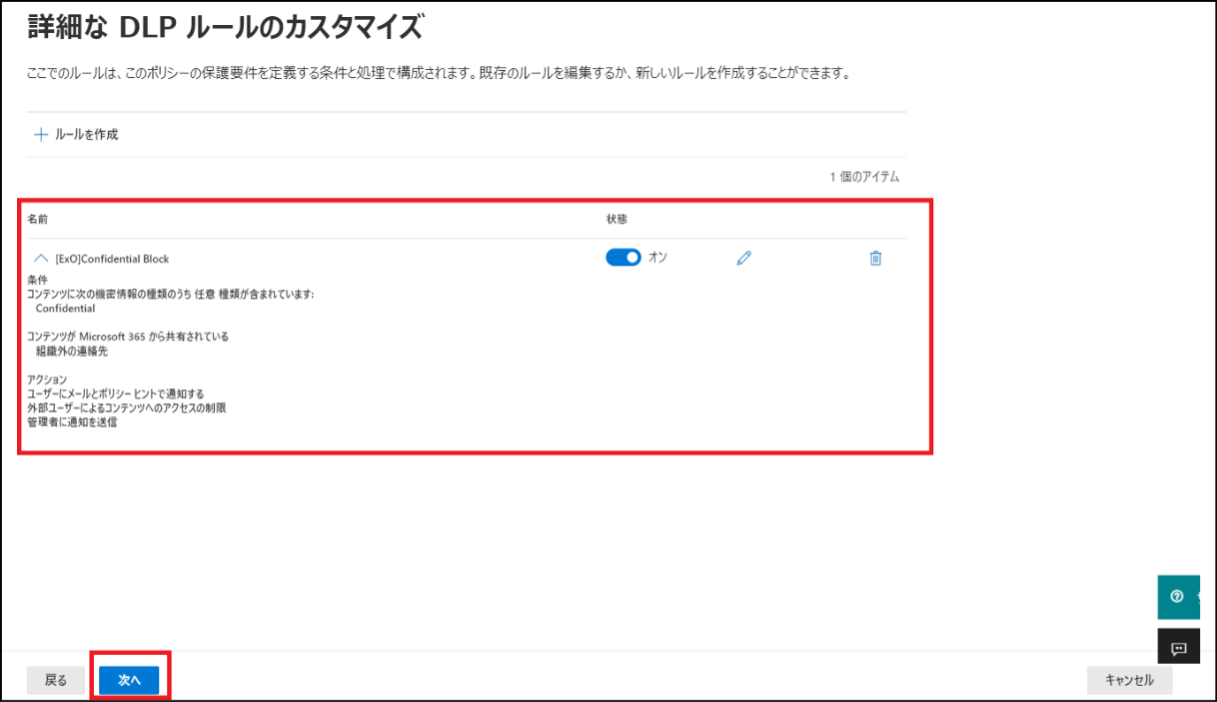

[詳細な DLP ルールのカスタマイズ] 画面に遷移後、[ルールの作成] をクリックします。

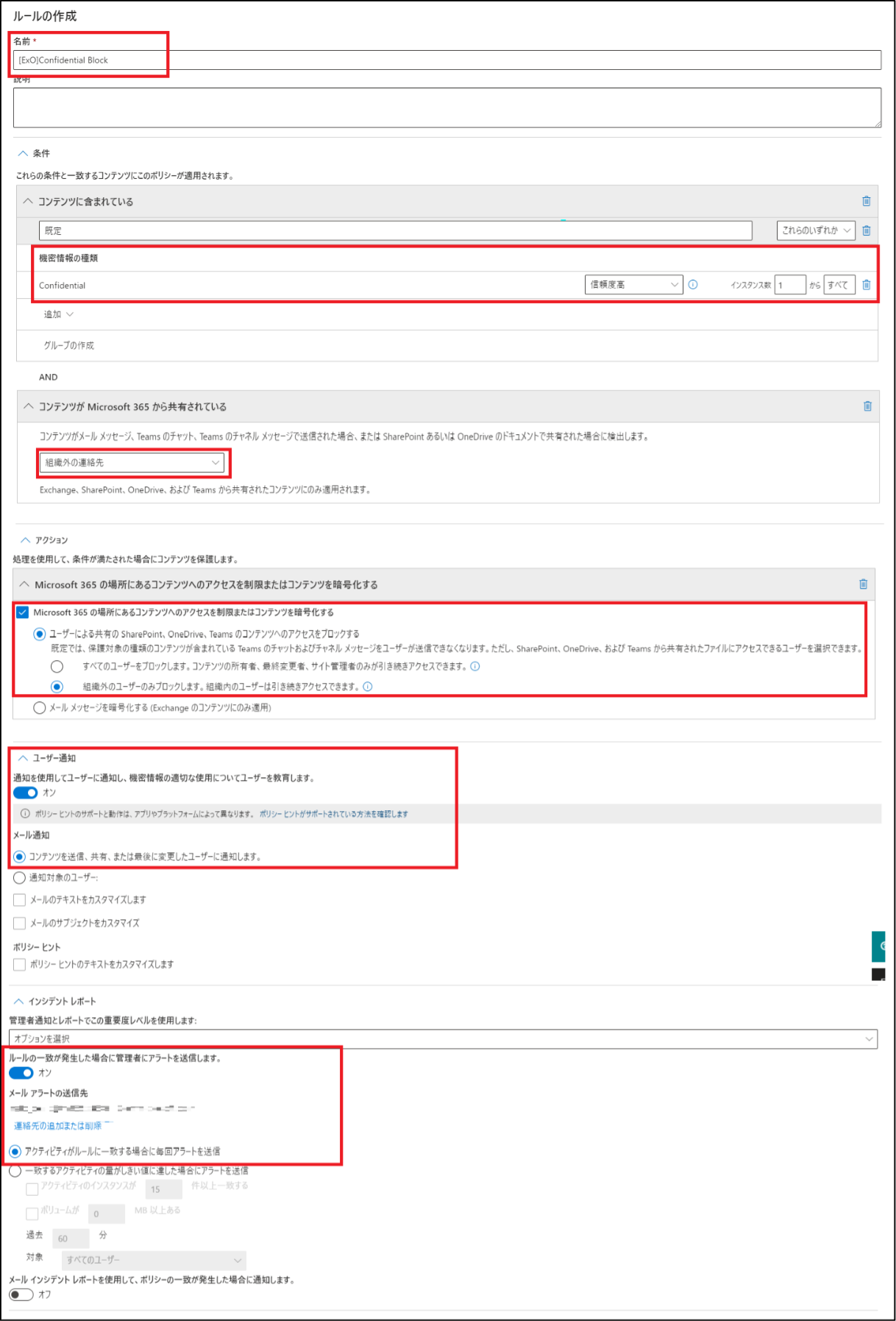

以下の項目を入力、および設定して [保存] をクリックします。(項目数が多いため表形式とさせて下さい。項目にない内容は、既定値となります。)

| No | 項目 | 設定値 | 備考 |

|---|---|---|---|

| 1. | 名前 | [ExO]Confidential Block | |

| 2. | 条件#1 | コンテンツに含まれている

|

インスタンス数は、設定した情報の数となります。そのため、”2” にする場合、”Confidential” が2 つ以上ないと検知されなくなるため注意 |

| 3. | 条件#2 | コンテンツが Microsoft 365 から共有されている

|

|

| 4. | アクション | Microsoft 365 の場所にあるコンテンツへのアクセスを制限またはコンテンツを暗号化する:オン

|

組織外への漏えいを想定しているため、組織内はOKとします |

| 5. | ユーザー通知 | オン

|

|

| 6. | ルールの一致が発生した場合に管理者にアラートを送信します | オン

|

内容に問題ないことを確認して、[次へ] をクリックします。

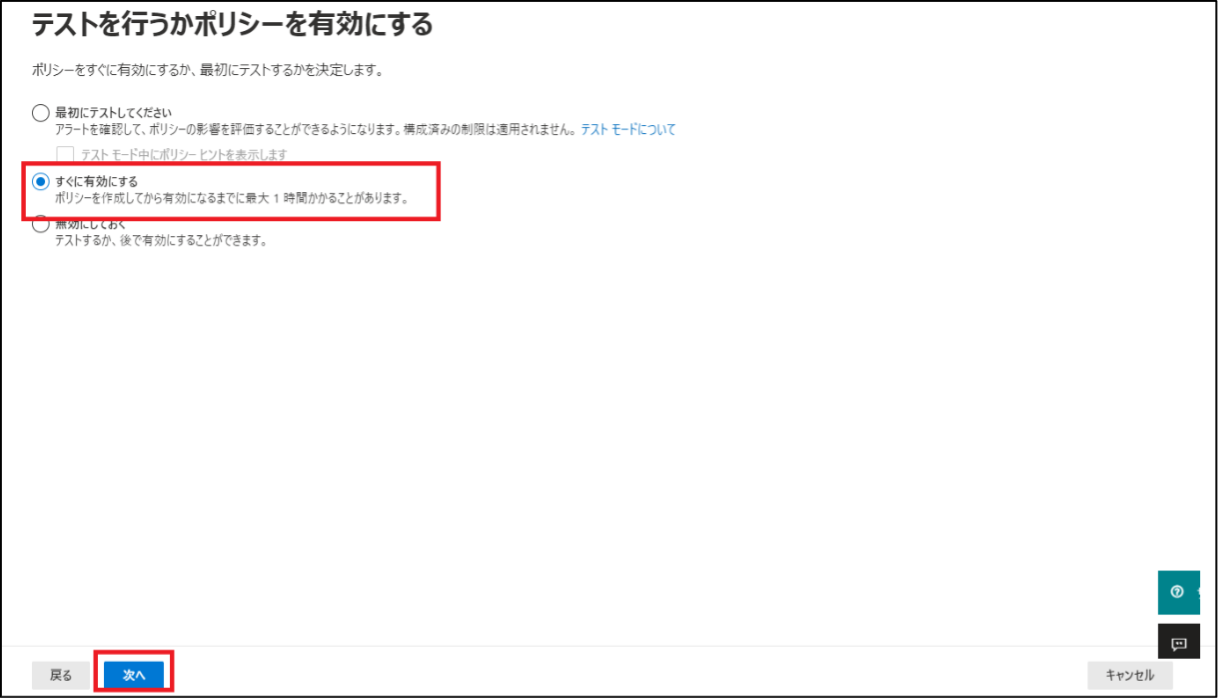

[テストを行うかポリシーを有効にする] 画面に遷移後、[すぐに有効にする] が選択されている状態で、[次へ] をクリックします。

なお、事前評価を実施した上で適用したい場合は、「テストモード」で実施していただければと思います。

[ポリシーの確認と作成] 画面に遷移後、[送信] をクリックします。その後、DLP ポリシーが作成されたことを確認します。

実際に動作確認をしてみましょう!

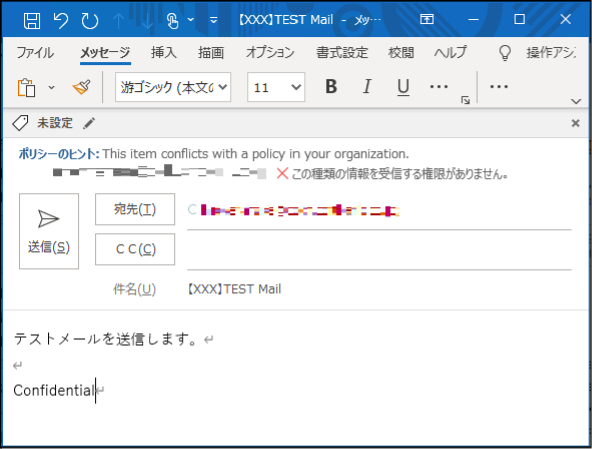

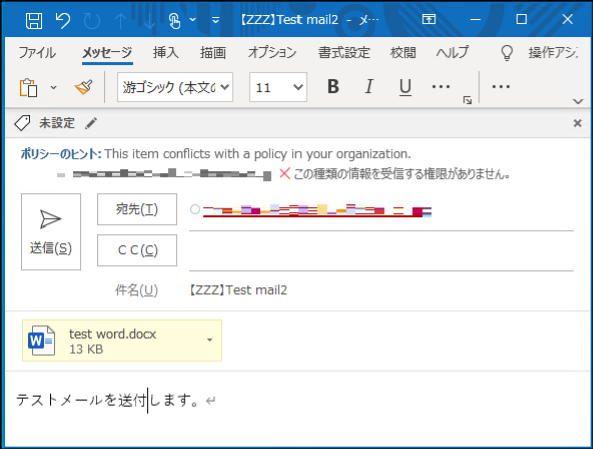

以下の様なメールを作成して送付しようとすると、ポリシーヒントで送付ができない状態となりました。

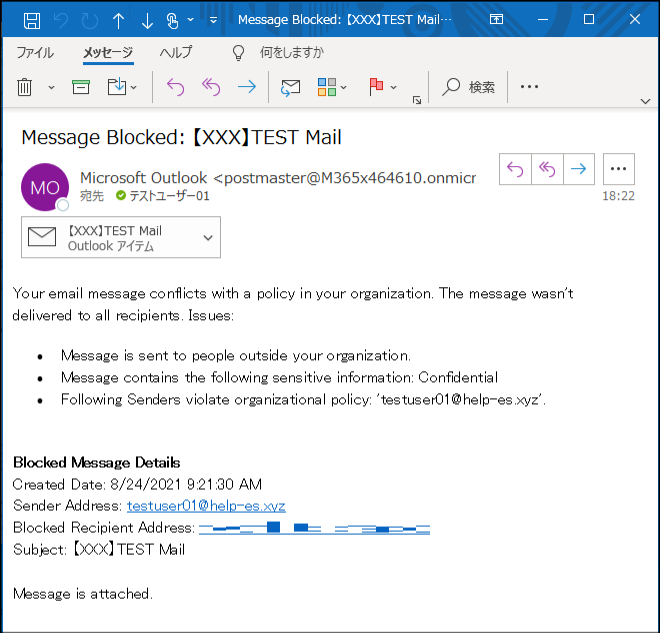

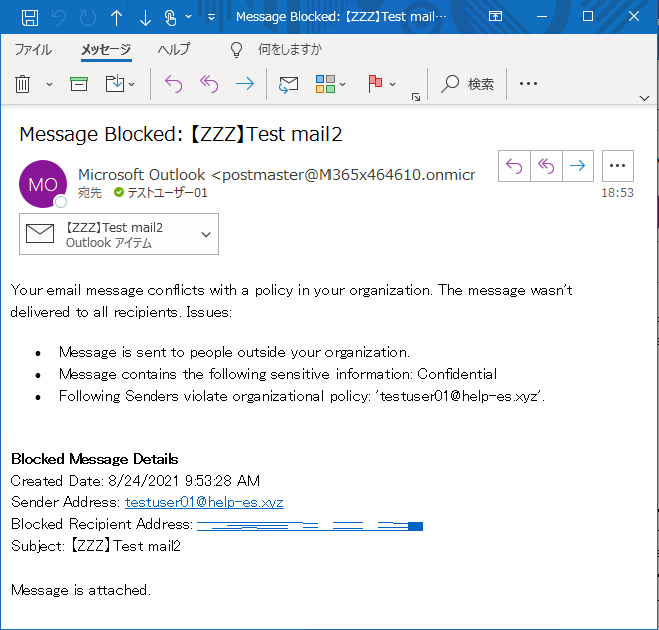

そのため、ポリシーが適用される前に送付してみると、Blockedメッセージが届きました。

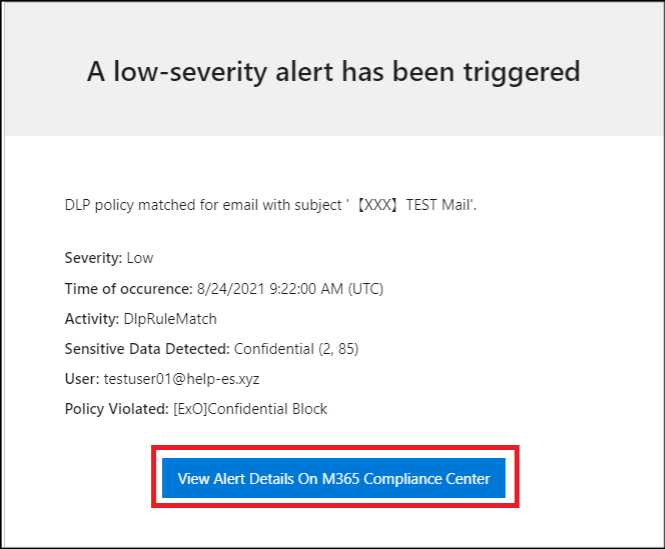

管理者側にも以下のメールを受信しています。

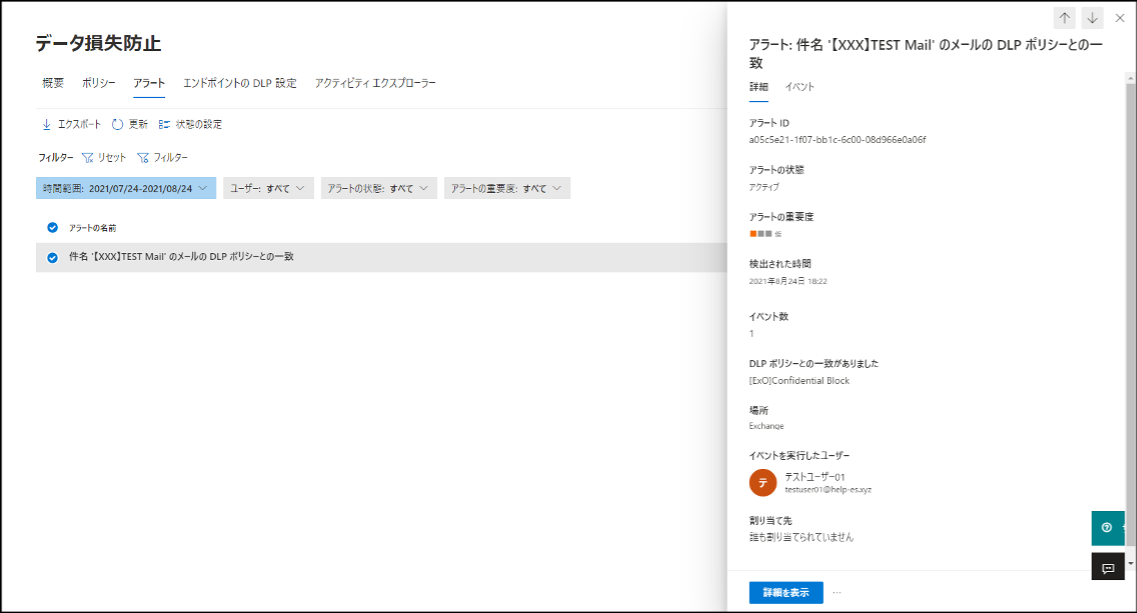

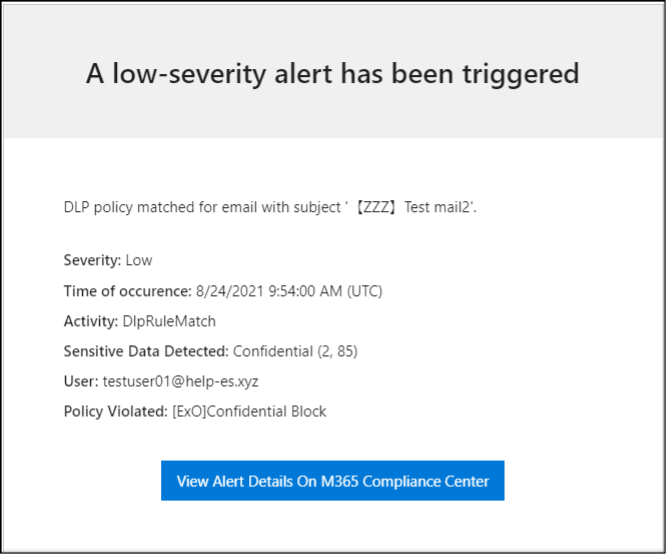

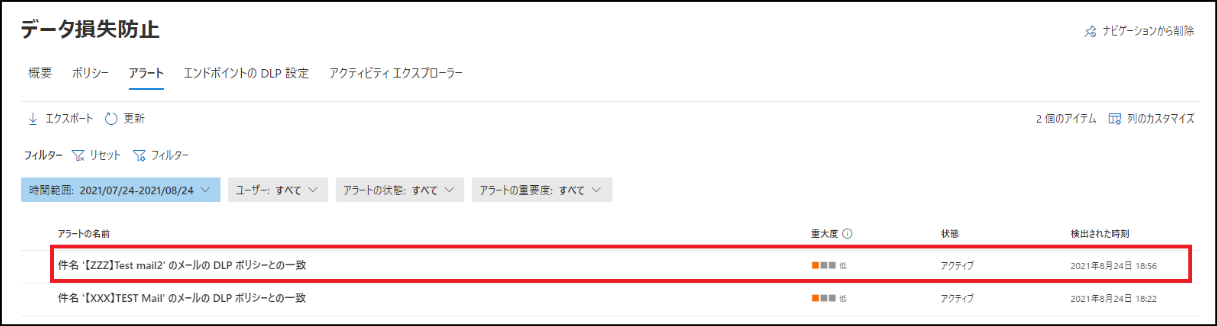

[View Alert …] も確認してみると、以下のように履歴を追うことが可能となります。

公式情報にはないのですが、[時間範囲] で設定できるのは、1か月前となるので気を付けてください。

【参考:DLP アラート管理ダッシュボード】

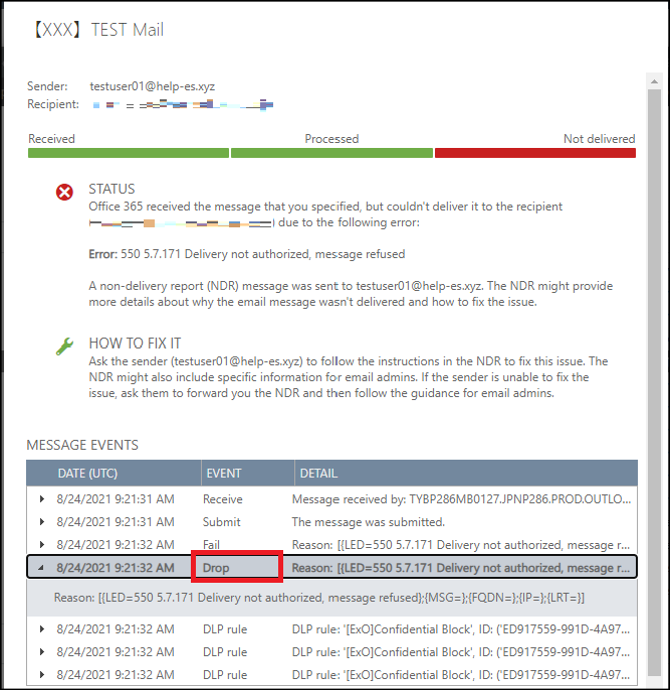

送付されたメールは “Blocked” となっていましたが、実際にはどうなっているのかを折角なのでメッセージ追跡ログで確認してみます。

どうでしょうか。メッセージは Drop(破棄)されたことがわかりますね。

DLP ポリシーで設定されたキーワードでの情報漏えいは防げていると言えますね。

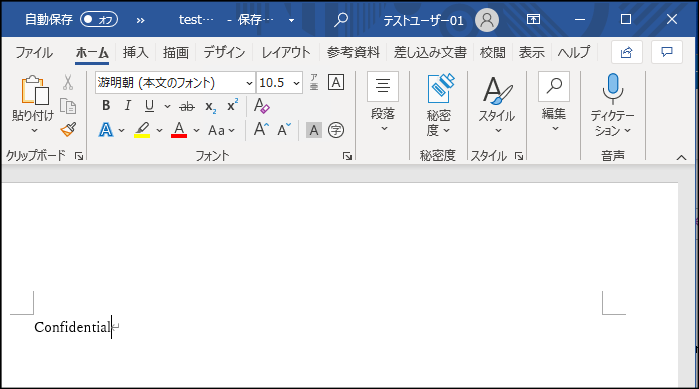

続いては、添付ファイルにキーワードを入れてみます。

今回はWordで実施してみます。

こちらも先ほどのメール本文と同様に、ポリシーヒントで送付ができない状態となりました。

そのため、ポリシーが適用される前に送付してみると、同様にBlockedメッセージが届きました。

管理者も同様にメッセージを受信しました。

ログも同様に追加されていますね。

いかがでしたでしょうか。DLP ポリシーをユーザーに適用することで、Exchange Online 側でトランスポートルール等を構成せずとも動作することが分かります。Exchange Online だけではなく他のプロダクトで構成し、動作させることも可能となります。

クラウド上に重要なデータが存在する時代を考えた時に、どのようにしてデータを守るのかの第一歩として、DLP を採用するのは良いのかなとも考えられますね。

次回も EMS に関連する記事、または自分が興味ある分野について執筆していこうと思います。最後まで読んでいただきありがとうございました!

関連ページ

「Office 365 導入・運用支援サービス」はこちら |